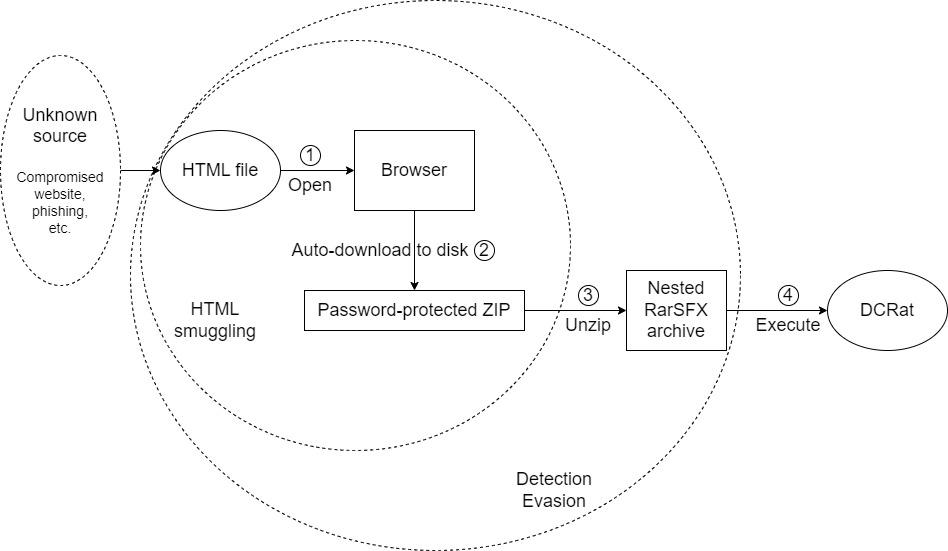

Распространители модульного трояна DCRat опробуют технику доставки полезной нагрузки, известную как HTML smuggling.

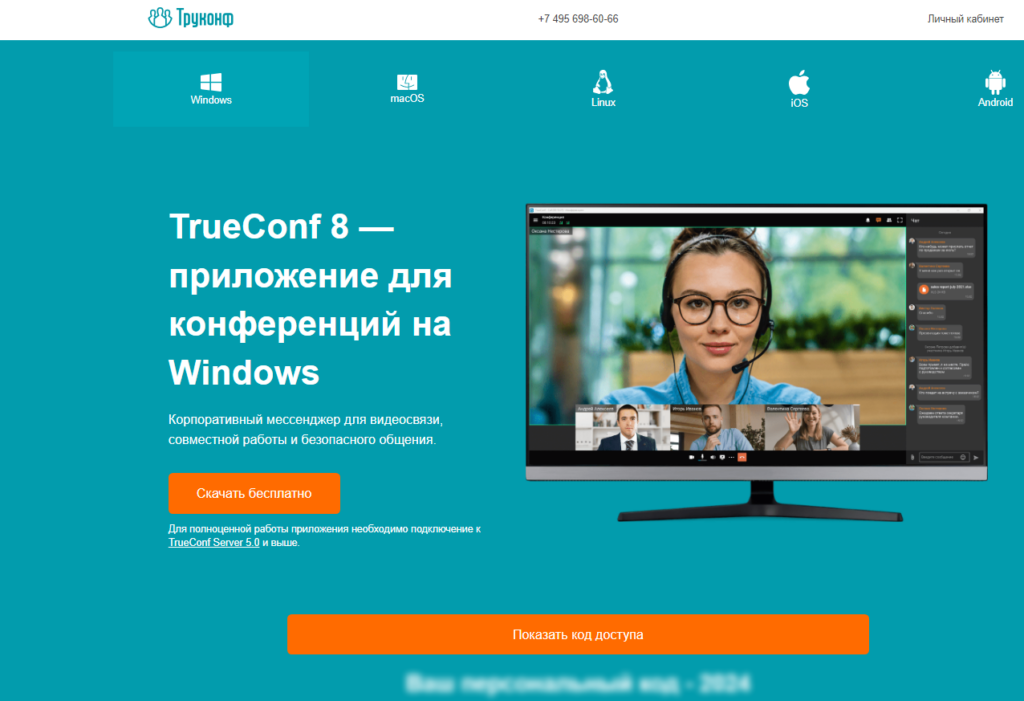

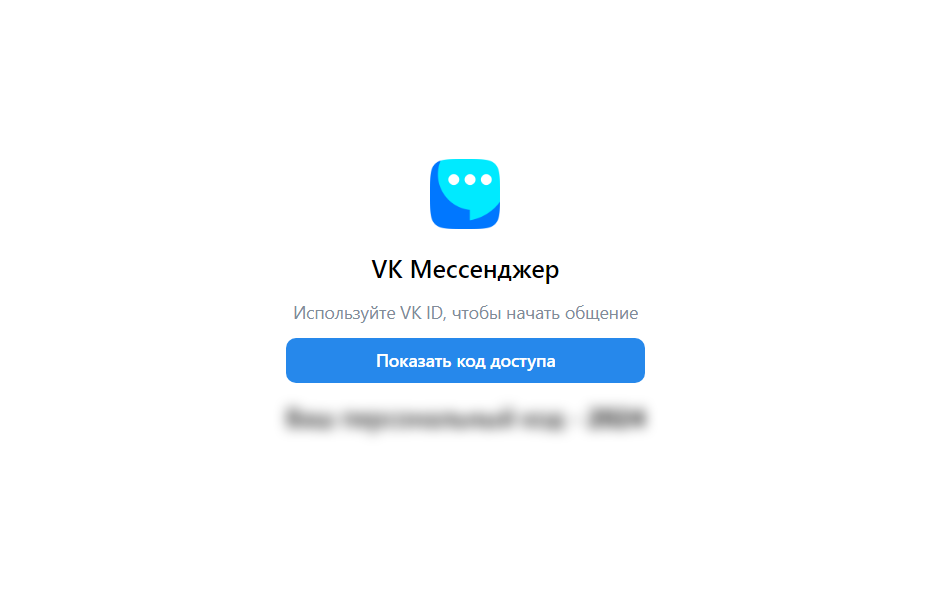

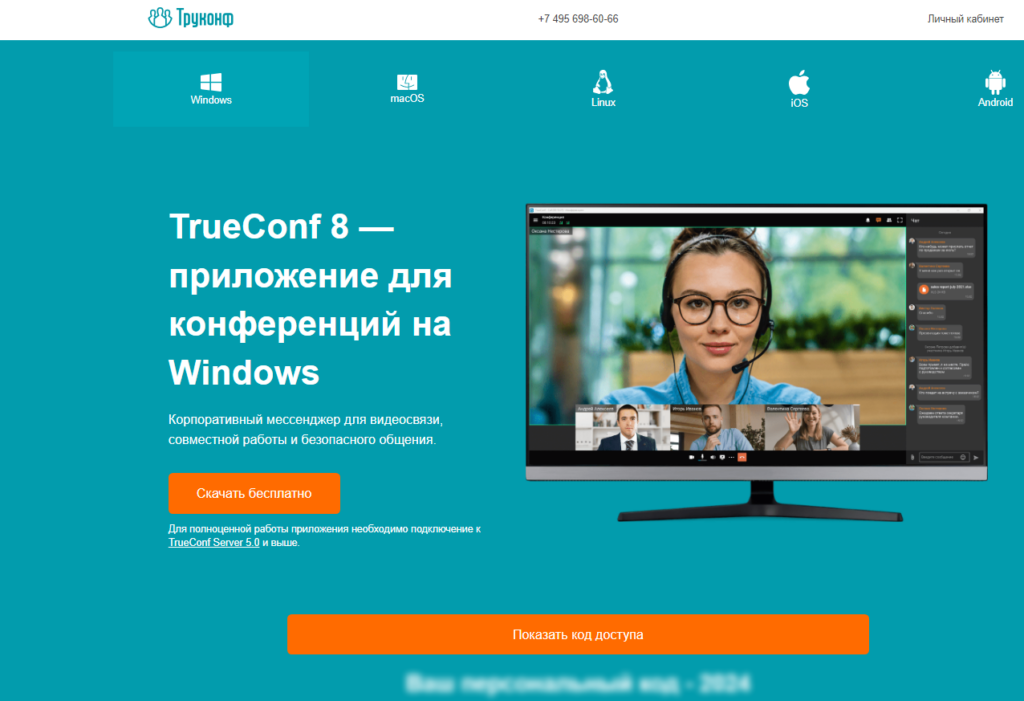

Обнаружены образцы вредоносных файлов с поддельными страницами загрузки VK Мессенджера и приложения TrueConf.

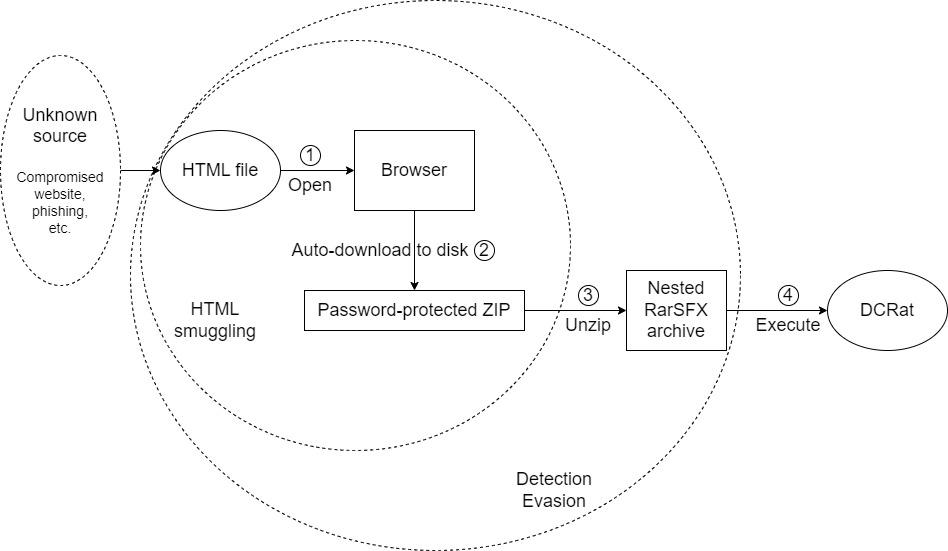

Ранее DCRat, он же DarkCrystal, раздавался через drive-by-загрузки или имейл-вложения в формате PDF либо XLS (с вредоносным макросом). Каким образом распространяются созданные с той же целью файлы HTML, найденные исследователями из Netskope, выяснить не удалось.

Используемые в рамках HTML smuggling страницы оформлены на русском языке и имитируют ресурсы VK и TrueConf. При открытии файла в браузере автоматически происходит загрузка запароленного ZIP с записью на диск.

В архивном файле содержится вложенный RarSFX с именем, соответствующим маскировочному приложению — trueconf.ru.exe или vk.exe. Внутри скрывается еще один RarSFX-архив под паролем, а также bat-файл для запуска встроенной полезной нагрузки (DCRat).

Загружаемые ZIP-матрешки, по словам экспертов, пока плохо детектируются на VirusTotal.

Обнаружены образцы вредоносных файлов с поддельными страницами загрузки VK Мессенджера и приложения TrueConf.

Ранее DCRat, он же DarkCrystal, раздавался через drive-by-загрузки или имейл-вложения в формате PDF либо XLS (с вредоносным макросом). Каким образом распространяются созданные с той же целью файлы HTML, найденные исследователями из Netskope, выяснить не удалось.

Используемые в рамках HTML smuggling страницы оформлены на русском языке и имитируют ресурсы VK и TrueConf. При открытии файла в браузере автоматически происходит загрузка запароленного ZIP с записью на диск.

В архивном файле содержится вложенный RarSFX с именем, соответствующим маскировочному приложению — trueconf.ru.exe или vk.exe. Внутри скрывается еще один RarSFX-архив под паролем, а также bat-файл для запуска встроенной полезной нагрузки (DCRat).

Загружаемые ZIP-матрешки, по словам экспертов, пока плохо детектируются на VirusTotal.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

.gif)