Специалисты «Доктор Веб» обнаружили в Google Play новые образцы трояна FakeApp, замаскированные под легитимные программы.

Анализ показал, что для получения конфигурации фальшивки отправляют запрос к своему DNS-серверу.

Конфигурационные данные, в том числе ссылка для отображения целевого контента, отдаются FakeApp в виде файла TXT, и лишь при подключении через определенных провайдеров — например, поставщиков мобильного интернета.

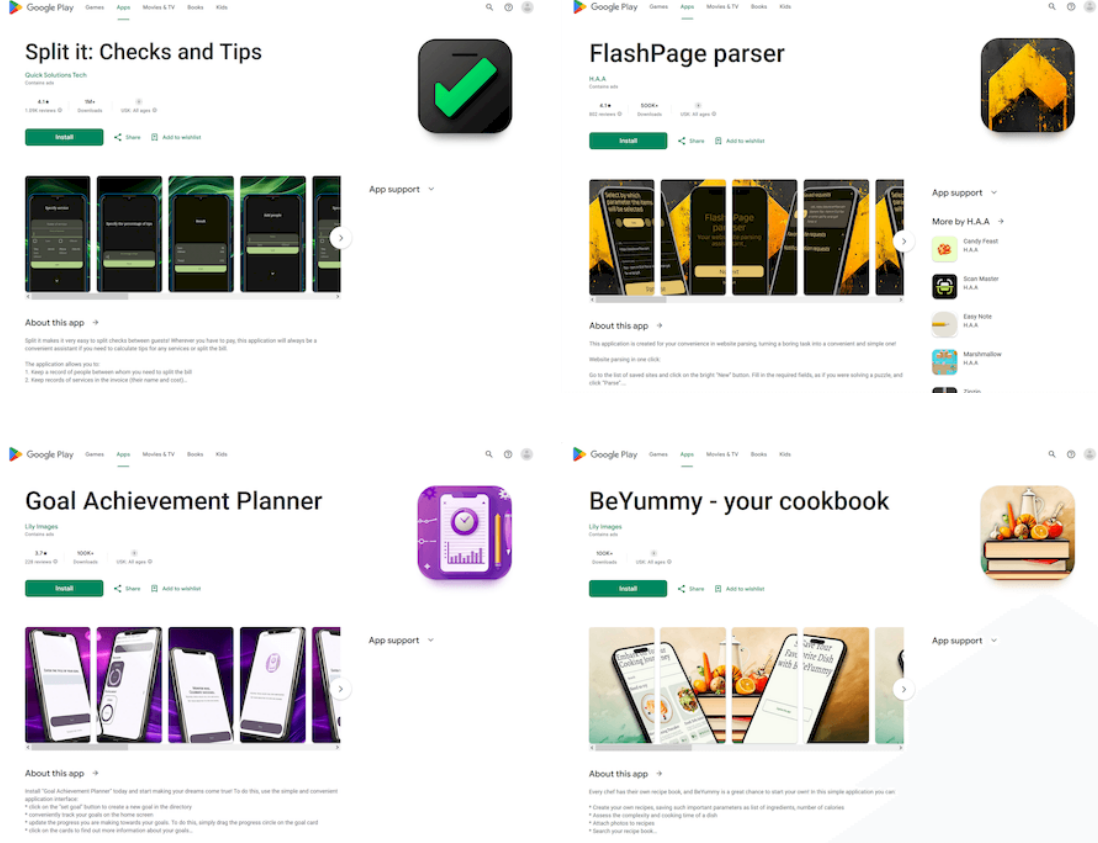

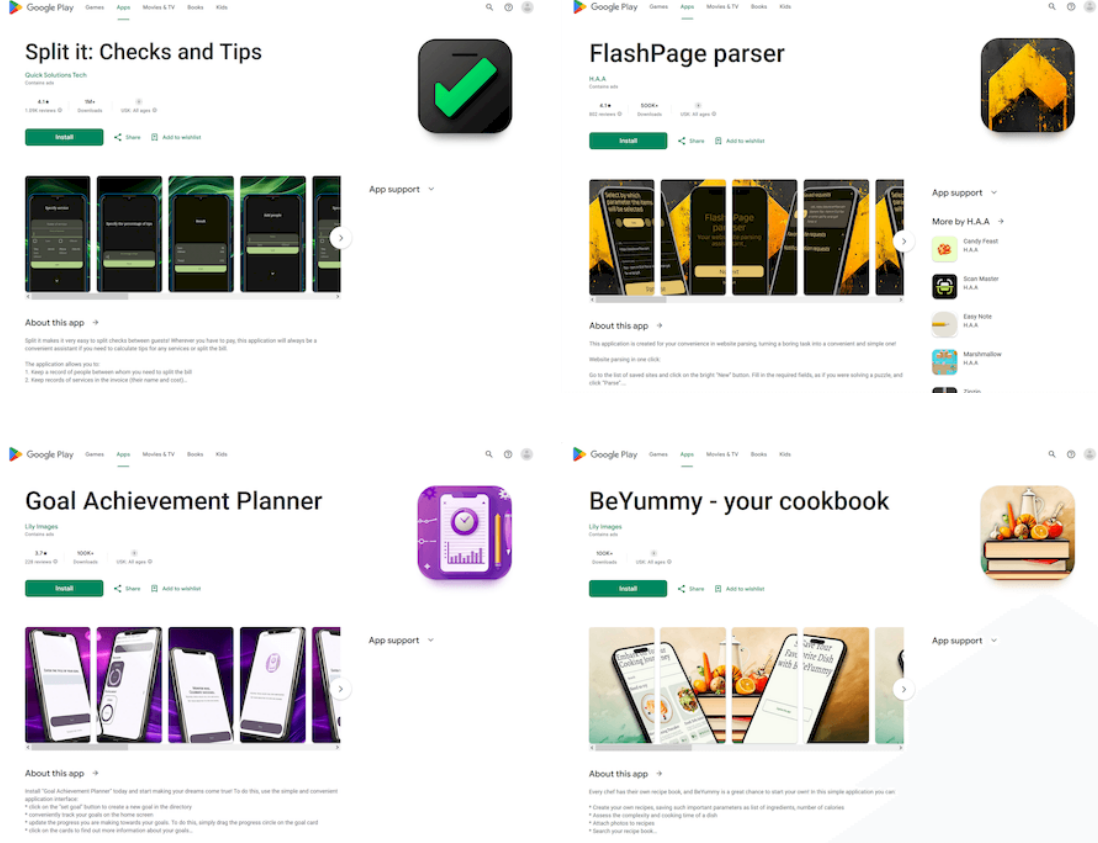

Новобранец Android.FakeApp.1669 может имитировать различные приложения. Некоторые фейки уже удалены с Google Play, на десяток оставшихся в настоящее время суммарно приходится более 2,1 млн загрузок.

Для подачи DNS-запросов к C2 (выявлено два, в Германии и Нидерландах, оба в одной и той же AS-сети) используется модифицированная opensource-библиотека dnsjava.

Полученная в ответ TXT-запись содержит имя домена вида 3gEBkayjVYcMiztlrcJXHFSABDgJaFNNLVM3MjFCL0RTU2Ftc3VuZyAg[.]simpalm[.]com.

В префиксе закодированы данные о зараженном устройстве:

Полученный URL троян загружает в WebView поверх своего основного интерфейса. Ссылка запускает цепочку редиректов, приводящую на целевой сайт — например, онлайн-казино, который и отображается жертве.

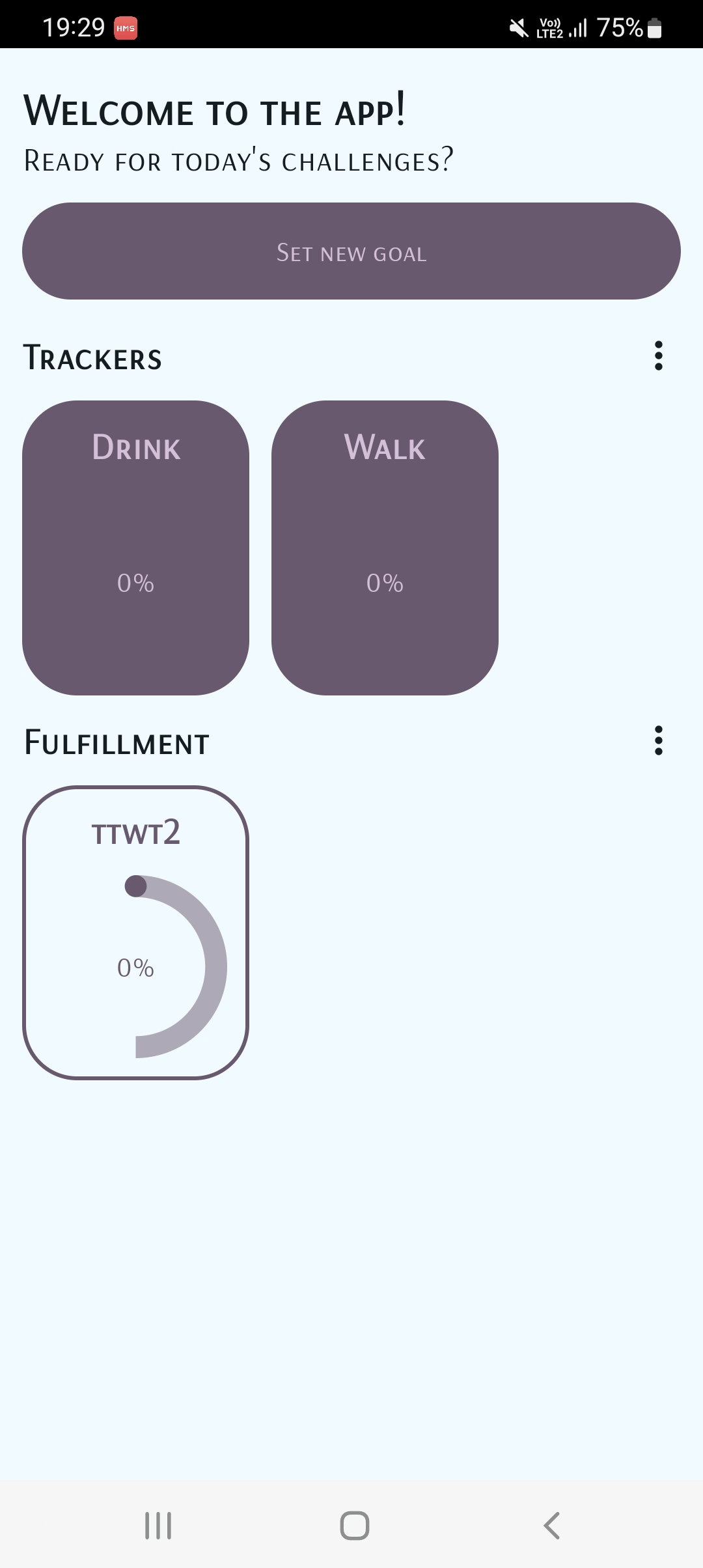

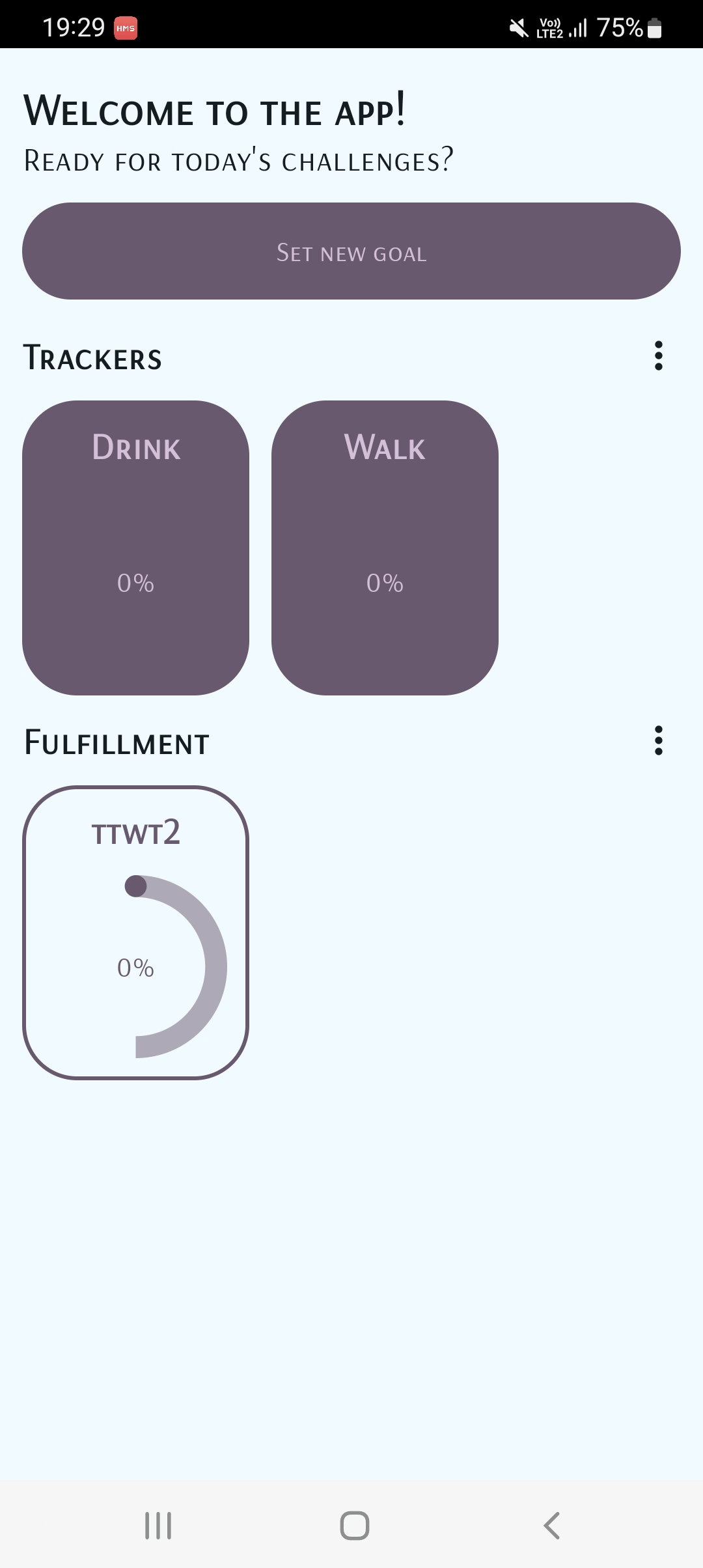

Примечательно, что запрашиваемые домены у фальшивок (модификаций Android.FakeApp.1669) различны. В тех случаях, когда вредонос не получает TXT-запись, он имитирует выполнение программы, за которую себя выдает.

Анализ показал, что для получения конфигурации фальшивки отправляют запрос к своему DNS-серверу.

Конфигурационные данные, в том числе ссылка для отображения целевого контента, отдаются FakeApp в виде файла TXT, и лишь при подключении через определенных провайдеров — например, поставщиков мобильного интернета.

Новобранец Android.FakeApp.1669 может имитировать различные приложения. Некоторые фейки уже удалены с Google Play, на десяток оставшихся в настоящее время суммарно приходится более 2,1 млн загрузок.

Для подачи DNS-запросов к C2 (выявлено два, в Германии и Нидерландах, оба в одной и той же AS-сети) используется модифицированная opensource-библиотека dnsjava.

Полученная в ответ TXT-запись содержит имя домена вида 3gEBkayjVYcMiztlrcJXHFSABDgJaFNNLVM3MjFCL0RTU2Ftc3VuZyAg[.]simpalm[.]com.

В префиксе закодированы данные о зараженном устройстве:

- модель и бренд;

- размеры экрана;

- уровень заряда батареи;

- наличие / отсутствие режима разработчика;

- идентификатор, сгенерированный на основе времени заражения.

Полученный URL троян загружает в WebView поверх своего основного интерфейса. Ссылка запускает цепочку редиректов, приводящую на целевой сайт — например, онлайн-казино, который и отображается жертве.

Примечательно, что запрашиваемые домены у фальшивок (модификаций Android.FakeApp.1669) различны. В тех случаях, когда вредонос не получает TXT-запись, он имитирует выполнение программы, за которую себя выдает.

Для просмотра ссылки необходимо нажать

Вход или Регистрация