Специалисты F.A.C.C.T. проанализировали содержимое сервера, засветившегося в атаках на территории России, и пришли к выводу, что кибергруппа Shadow объявилась в стране не весной 2023 года, как они считали, а в сентябре 2022-го.

Было также установлено, что за год (по август 2023) Shadow атаковала как минимум 100 российский компаний разных вертикалей, притом в 10 случаях успешно. Все жертвы компрометации уже оповещены. Сервер злоумышленников с открытой директорией был обнаружен в начале сентября прошлого года.

Содержимым оказались логи и конфигурационные файлы ряда инструментов пентеста:

В файле с историей команд сохранились свидетельства применения этого софта против множества целей. Примечательно, что публичный ключ SSH находился на сервере с 25 декабря 2020 года, SSL-сертификат OpenVPN — с 25 января 2021-го, а к атакам его пристегнули гораздо позднее.

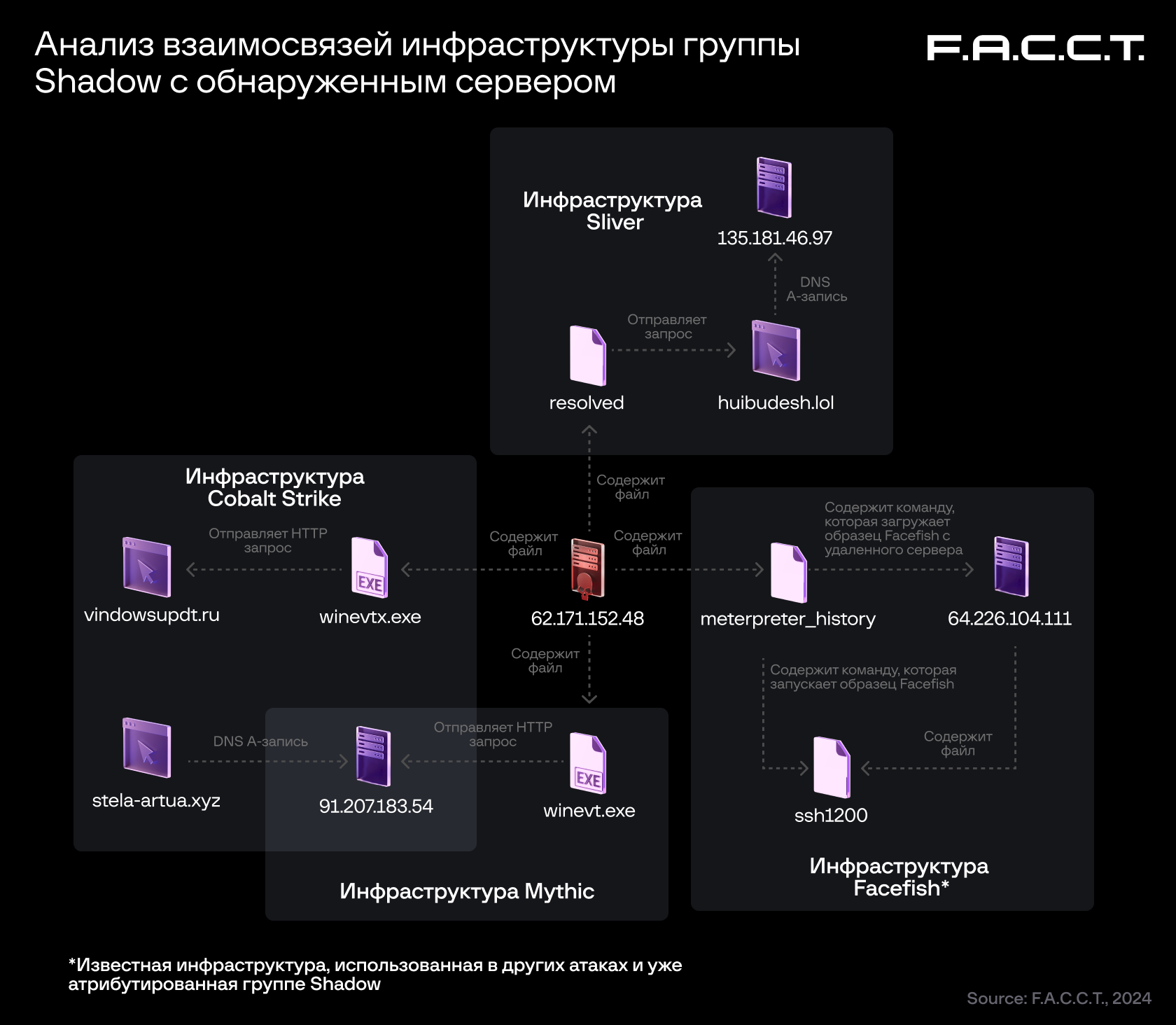

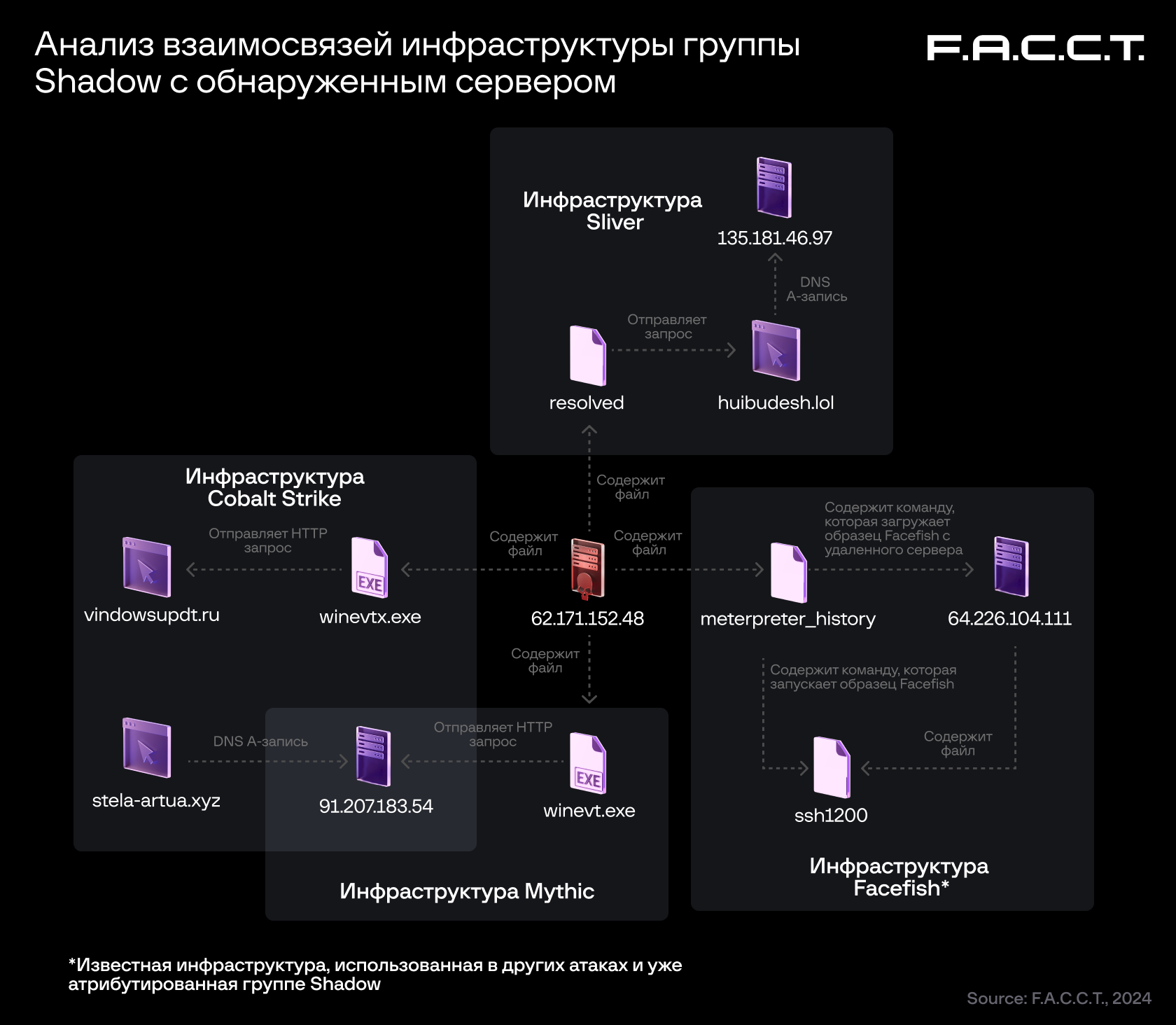

Боевой арсенал и список целей злоумышленников постепенно расширялись. Дальнейшее исследование выявило связь с Shadow, она же Comet и DARKSTAR. Анализ артефактов показал, что атаки носили антироссийский характер, так что не исключено, что к ним приложили руку хактивисты Twelve (прошлым летом выяснилось, что Shadow с ними тесно связана).

Было также установлено, что за год (по август 2023) Shadow атаковала как минимум 100 российский компаний разных вертикалей, притом в 10 случаях успешно. Все жертвы компрометации уже оповещены. Сервер злоумышленников с открытой директорией был обнаружен в начале сентября прошлого года.

Содержимым оказались логи и конфигурационные файлы ряда инструментов пентеста:

- SQLMap,

- Metasploit,

- ProxyShell-Scanner,

- DockerRegistryGrabber,

- Cobalt Strike,

- Mythic Athena,

- Sliver.

В файле с историей команд сохранились свидетельства применения этого софта против множества целей. Примечательно, что публичный ключ SSH находился на сервере с 25 декабря 2020 года, SSL-сертификат OpenVPN — с 25 января 2021-го, а к атакам его пристегнули гораздо позднее.

Боевой арсенал и список целей злоумышленников постепенно расширялись. Дальнейшее исследование выявило связь с Shadow, она же Comet и DARKSTAR. Анализ артефактов показал, что атаки носили антироссийский характер, так что не исключено, что к ним приложили руку хактивисты Twelve (прошлым летом выяснилось, что Shadow с ними тесно связана).

Для просмотра ссылки необходимо нажать

Вход или Регистрация