Новый Zero-Click RCE-эксплойт выставлен на продажу за $5 млн.

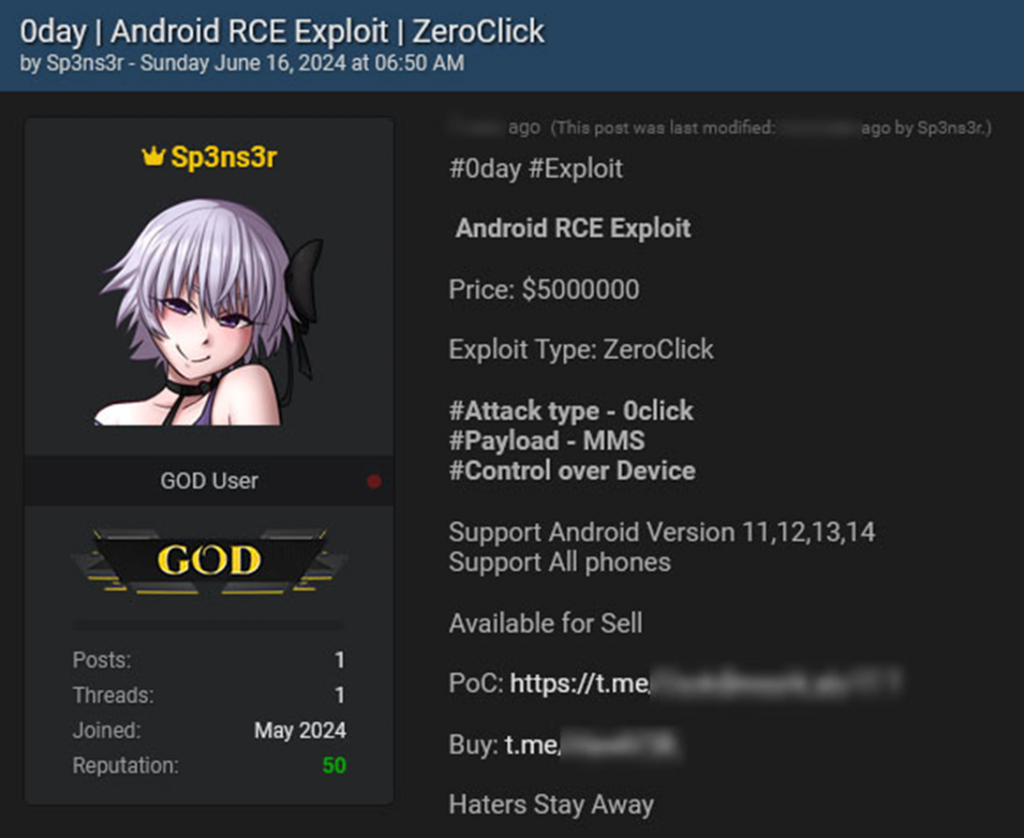

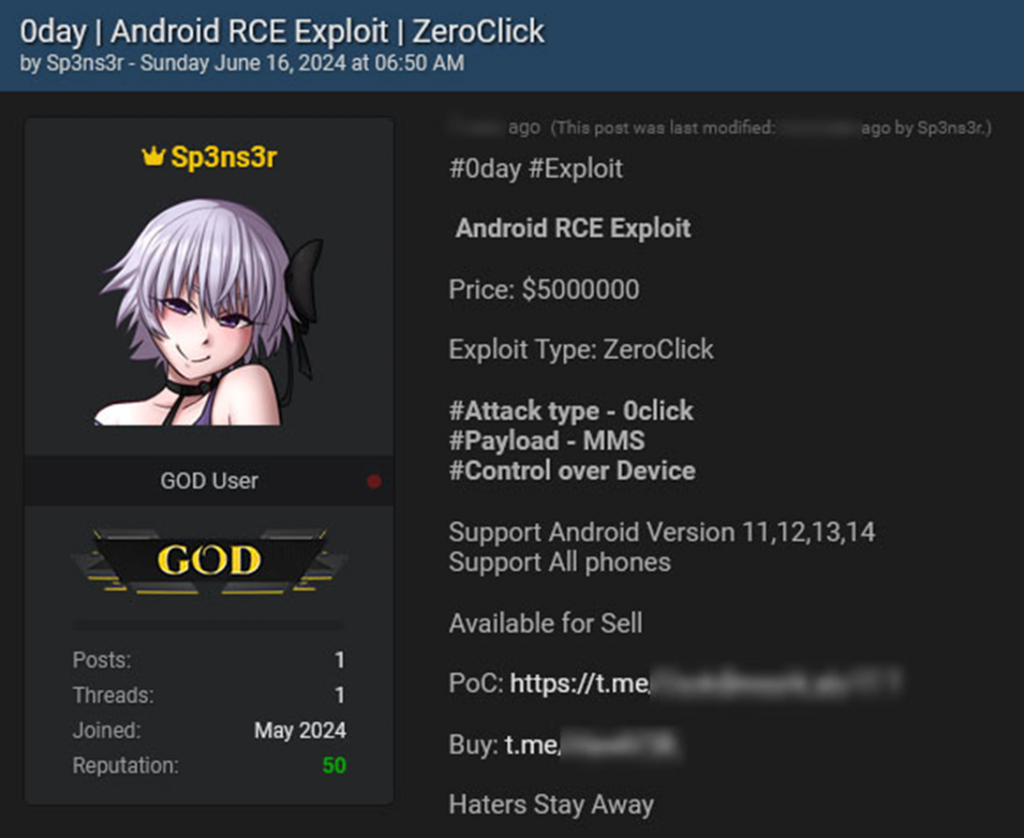

16 июня злоумышленник под псевдонимом «Sp3ns3r» в своей публикации на киберпреступной площадке

В объявлении злоумышленник подчёркивает лёгкость атаки, акцентируя внимание на

По утверждениям хакера, эксплойт поддерживает ОС

Основным методом распространения указаны MMS (Multimedia Messaging Service) сообщения. Причём сам факт получения подобного сообщения уже приведёт к заражению вашего устройства. RCE-характер эксплойта означает, что удалённый злоумышленник после компрометации сможет выполнять любые команды на заражённом девайсе.

Эксплойт выставлен на продажу за рекордные $5 миллионов. Кроме того, по запросу хакер также предоставляет доказательство концепции (

Предыдущий недавний рекорд по стоимости выставленного на продажу эксплойта принадлежал RCE-уязвимости в Microsoft Outlook, эксплойт для которой

Чтобы защитить свои Android-устройства от новой Zero-Click атаки, можно отключить в настройках сообщений автоматическое скачивание MMS. В Google Сообщениях это делается следующим образом: Нажатие на ваш аватар — Настройки приложения «Сообщения» — ваша SIM-карта — Автоматически скачивать MMS (перевести ползунок в положение «Выкл»).

Появление нового высокоуровневого Zero-Click эксплойта для Android демонстрирует, что киберпреступники постоянно ищут новые способы атак и монетизации уязвимостей. Пользователям необходимо быть бдительными, своевременно обновлять программное обеспечение и следовать рекомендациям по кибербезопасности, чтобы защитить свои устройства и данные.

16 июня злоумышленник под псевдонимом «Sp3ns3r» в своей публикации на киберпреступной площадке

Для просмотра ссылки необходимо нажать

Вход или Регистрация

объявил о продаже высокоуровневого

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Для просмотра ссылки необходимо нажать

Вход или Регистрация

для удалённого выполнения кода (

Для просмотра ссылки необходимо нажать

Вход или Регистрация

).В объявлении злоумышленник подчёркивает лёгкость атаки, акцентируя внимание на

Для просмотра ссылки необходимо нажать

Вход или Регистрация

характере эксплойта. Это означает, что для выполнения кода не требуется никаких действий со стороны пользователя.

По утверждениям хакера, эксплойт поддерживает ОС

Для просмотра ссылки необходимо нажать

Вход или Регистрация

версий 11, 12, 13 и 14, показывая работоспособность и эффективность на любых Android-устройствах. Потенциальный масштаб катастрофы стремится к максимуму.Основным методом распространения указаны MMS (Multimedia Messaging Service) сообщения. Причём сам факт получения подобного сообщения уже приведёт к заражению вашего устройства. RCE-характер эксплойта означает, что удалённый злоумышленник после компрометации сможет выполнять любые команды на заражённом девайсе.

Эксплойт выставлен на продажу за рекордные $5 миллионов. Кроме того, по запросу хакер также предоставляет доказательство концепции (

Для просмотра ссылки необходимо нажать

Вход или Регистрация

), демонстрирующее возможности эксплойта.Предыдущий недавний рекорд по стоимости выставленного на продажу эксплойта принадлежал RCE-уязвимости в Microsoft Outlook, эксплойт для которой

Для просмотра ссылки необходимо нажать

Вход или Регистрация

на том же Breachforums за 1,7 миллиона долларов. Теперь же этот рекорд официально побит.Чтобы защитить свои Android-устройства от новой Zero-Click атаки, можно отключить в настройках сообщений автоматическое скачивание MMS. В Google Сообщениях это делается следующим образом: Нажатие на ваш аватар — Настройки приложения «Сообщения» — ваша SIM-карта — Автоматически скачивать MMS (перевести ползунок в положение «Выкл»).

Появление нового высокоуровневого Zero-Click эксплойта для Android демонстрирует, что киберпреступники постоянно ищут новые способы атак и монетизации уязвимостей. Пользователям необходимо быть бдительными, своевременно обновлять программное обеспечение и следовать рекомендациям по кибербезопасности, чтобы защитить свои устройства и данные.

Для просмотра ссылки необходимо нажать

Вход или Регистрация