Существует мнение, что «Телеграм» — один из самых защищенных мессенджеров.

Тем не менее злоумышленники давно научились взламывать и красть аккаунты, получать доступ к личной переписке и содержимому чатов. Как это происходит, зачем кому-то взламывать ваш аккаунт в «Телеграм» и как защититься от атак рассказываем в статье.

Чтобы добиться лучших результатов, мошенники используют более индивидуальный подход к жертве, а не рассылку с одинаковым текстом. Для этого злоумышленники заранее изучают доступную информацию в интернете о человеке и используют ее во время переписки. Некоторые используют нейросети для создания голосовых сообщений голосом хозяина взломанного аккаунта. Также мошенники создают чат-боты, которые якобы представляют официальные бренды, маркетплейсы или администрацию Telegram.

Так летом 2023 года

Злоумышленники могут совершать подобные атаки, получив доступ к специальному оборудованию для перехвата СМС или используя инсайдерскую информацию от сотрудников мобильных операторов.

Если аккаунт вам дорог, то стоит регистрировать его только на ту sim-карту, которая есть у вас на руках, а также запретить оператору перевыпуск сим-карты без вашего физического присутствия и письменного заявления.

Дополнительные сложности заключаются в том, что многие пользователи используют функцию автоматической загрузки контента из присланных сообщений.

Речь идет не только и не сколько об уязвимостях Telegram, сколько о сторонних сервисах, которые, в частности, используют администраторы сообществ. Если у Telegram есть своя программа багбаунти и команда ИБ, то у таких сервисов, как правило, нет.

Помимо двухфакторной аутентификации и сложного пароля следует соблюдать ряд мер предосторожности:

Простые меры предосторожности помогут сохранить вам свой аккаунт, нервы и деньги.

Если вы обнаружили подозрительные устройства, то первое, что нужно сделать — завершить все остальные активные сеансы, кроме своего. В «Телеграм» встроен механизм безопасности, благодаря которому злоумышленник в течение 24 часов не может завершить существующие активные сессии. Поэтому важно быстро обнаружить нежелательного «гостя» и вовремя закрыть ему доступ, прежде чем он выкинет вас из аккаунта.

Проверьте, включена ли у вас двухфакторная аутентификация пользователя. Создайте новый облачный пароль или поменяйте старый.

Если вы не успели обнаружить мошенника вовремя, он завершил ваш сеанс и сменил пароль, то обратитесь в

Пользователь может в любой момент проверить в настройках, есть ли незаконные подключения к аккаунту. При обнаружении злоумышленников, необходимо завершить все активные сеансы кроме своего и сменить пароль.

Тем не менее злоумышленники давно научились взламывать и красть аккаунты, получать доступ к личной переписке и содержимому чатов. Как это происходит, зачем кому-то взламывать ваш аккаунт в «Телеграм» и как защититься от атак рассказываем в статье.

Как крадут аккаунты

Для взлома Telegram злоумышленники могут воспользоваться целым арсеналом средств: от социальной инженерии до перехвата СМС и заражения вирусами. Они придумывают все новые схемы для обмана, выведывают пароли, используют уязвимости в приложении и неосведомленность людей о базовых правилах безопасного поведения в интернете. Ниже рассмотрим эти способы подробнее.Фишинг

Один из самых простых в исполнении способов — фишинг. Злоумышленники рассылают сообщения разного содержания, например, в нем может быть «подарок» в виде подписки на Telegram Premium. Адресат нажимает на кнопку для получения подарка и его приходит код авторизации, якобы для активации подписки. После ввода цифр, мошенники получают доступ уже к его аккаунту и посылают письма от его лица списку контактов.Самым распространенным видом «угона» Telegram-аккаунта является не перехват СМС-кода, а обыкновенный фишинг. Жертве приходит сообщение, обычно от фейкового аккаунта знакомого, с содержанием: «Перейди, пожалуйста, по ссылке и проголосуй за мою племянницу в конкурсе рисунков детского садаДля просмотра ссылки необходимо нажать Вход или Регистрация..». Жертва переходит по ссылке и ей предлагают авторизоваться в Telegram якобы для защиты от накрутки голосов. Наивный пользователь вводит свой номер, СМС-код и облачный пароль. Далее на стороне злоумышленника по этим данным восстанавливается сессия Telegram и по итогу имеем скомпрометированный аккаунт. Обычно злоумышленники оперативно выгружают все данные Telegram-аккаунта (чаты, файлы, медиаданные и т.д.). После этого бывали случаи, когда скомпрометированный аккаунт использовали для дальнейшей рассылки по контактам жертвы. В таком случае кредит доверия к фишинговому сообщению выше, так как аккаунт не фейковый.

Чтобы добиться лучших результатов, мошенники используют более индивидуальный подход к жертве, а не рассылку с одинаковым текстом. Для этого злоумышленники заранее изучают доступную информацию в интернете о человеке и используют ее во время переписки. Некоторые используют нейросети для создания голосовых сообщений голосом хозяина взломанного аккаунта. Также мошенники создают чат-боты, которые якобы представляют официальные бренды, маркетплейсы или администрацию Telegram.

Самый свежий кейс, когда злоумышленник, знал ФИО и должность руководителя компании, создал фальшивый аккаунт в Telegram, где назвался руководителем компании, далее писал сообщение предполагаемому сотруднику и просил перейти по фишинговым ссылкам.

Если бы человек перешел по ссылке, ему бы предложили следовать инструкции, при выполнении которых, пользователь утратил бы доступ к аккаунту или Telegram-каналу навсегда.

Так летом 2023 года

Для просмотра ссылки необходимо нажать

Вход или Регистрация

стали чаще получать педагоги и медработники. Мошенники регистрировали в «Телеграм» аккаунт, подписывали его именем главного врача или директора школы, ставили на аватарку их фото. Затем писали работникам организации сообщения, что с ними свяжется куратор из профильного Министерства или сотрудник правоохранительных органов, на вопросы которого нужно ответить. Правда в большинстве этих случаев мошенников интересовали не аккаунты пользователей, а их деньги.Перехват СМС

В 2019 году лаборатория компьютерной криминалистики Group-IB

Для просмотра ссылки необходимо нажать

Вход или Регистрация

взлома «Телеграм». Инциденты происходили на устройствах iOS и Android независимо от того, каким мобильным оператором пользовалась жертва. Во всех случаях единственным фактором аутентификации было СМС. Сначала пользователь получал сообщение от официального канала «Телеграм» с кодом входа. Затем приходило СМС с кодом активации и уведомление о выполненном входе в аккаунт на новом устройстве. Group-IB сообщила, что злоумышленники использовали мобильный интернет (возможно, одноразовые SIM-карты), чтобы получить доступ к аккаунту жертвы.Для перехвата SMS-кода, злоумышленник подключается к сети SS7 любого зарубежного оператора. При отправки служебной команды SRI4SM в сетевой канал, (указав номер жертвы в качестве параметра) злоумышленник получает ответ с технической информацией от домашней сети абонента, которая позволяет узнать какие услуги и подписки подключены у жертвы.

Далее, имея все эти данные, остается только зарегистрировать номер жертвы в фальшивом VLR, имитируя, что абонент находится в роуминге и зарегистрировался в новой сети. После этого злоумышленник может получать SMS-сообщения, отправляемые этому абоненту.

Злоумышленники могут совершать подобные атаки, получив доступ к специальному оборудованию для перехвата СМС или используя инсайдерскую информацию от сотрудников мобильных операторов.

Когда злоумышленники перехватывают СМС-код, они пользуются поддельной точкой сотовой связи и должны физически находиться рядом с абонентом-жертвой и принудительно перевести его устройство на менее защищенный режим работы 2G, далее отключается шифрование и перехватывается СМС-код.

Если аккаунт вам дорог, то стоит регистрировать его только на ту sim-карту, которая есть у вас на руках, а также запретить оператору перевыпуск сим-карты без вашего физического присутствия и письменного заявления.

Вредоносные программы

В сообщении злоумышленник может отправить ссылку, архив или файл, в котором скрывается программа-взломщик. Жертва кликает по ссылке или файлу и данные для входа передаются мошеннику.Дополнительные сложности заключаются в том, что многие пользователи используют функцию автоматической загрузки контента из присланных сообщений.

Уязвимости в приложении

Весной 2022 года несколько телеграм-каналов, в числе которых тематические паблики и СМИ, были взломаны. В них появились сообщения одинакового содержания. СМИ сообщали, что причиной стали добавленные в каналы телеграм-бот Crosser Bot и Controller Bot, к которым злоумышленники получили доступ.Речь идет не только и не сколько об уязвимостях Telegram, сколько о сторонних сервисах, которые, в частности, используют администраторы сообществ. Если у Telegram есть своя программа багбаунти и команда ИБ, то у таких сервисов, как правило, нет.

Зачем злоумышленникам доступ к аккаунту

Взлом аккаунта в «Телерам» позволяет получить доступ к чатам, кроме секретных, а также к каналам и всем медиафайлам в чатах. И причин для взлома может быть несколько:- вымогать деньги у жертвы за возврат аккаунта. Если мошенник получил доступ к аккаунту, смог выкинуть вас и поменять пароль, то он может шантажировать разглашением конфиденциальных данных.

- получить доступ к крупному каналу. Взломав аккаунт администратора крупного канала, злоумышленники смогут опубликовать любые посты, разместить в них ссылки с вирусами, или продать канал.

- получить конфиденциальную коммерческую или личную информацию для использования в своих целях.

- получить доступ к контактам. Это позволит рассылать спам-рекламу или письма от лица жертвы с просьбой перевести денег.

Защита от взлома

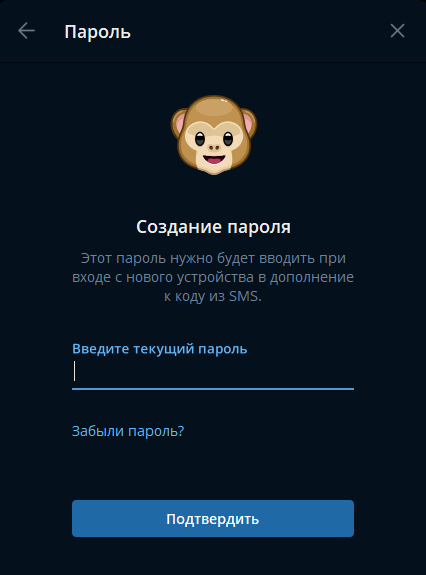

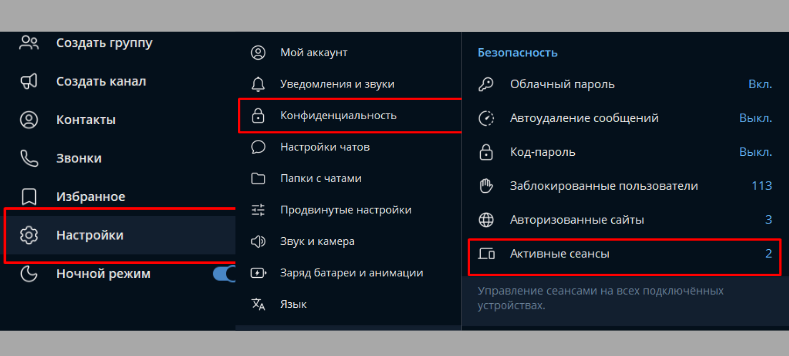

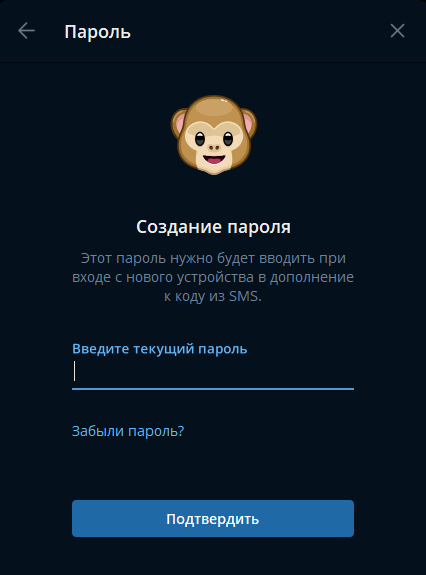

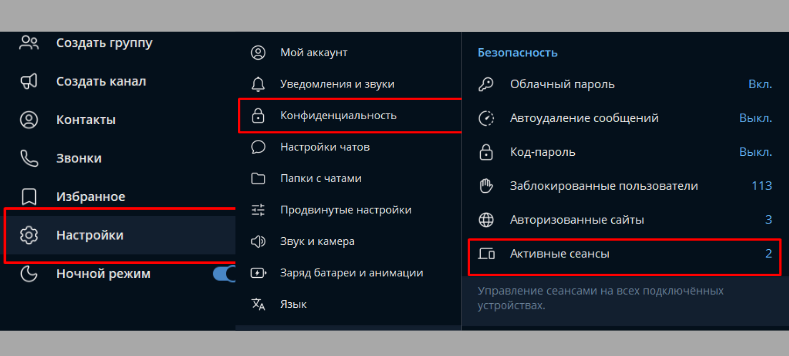

Для безопасности аккаунта, в первую очередь, должна быть включена двухфакторная аутентификация пользователя. Включить ее можно в настройках профиля. Для этого нужно перейти во вкладку «Конфиденциальность», а затем выбрать «Облачный пароль» и установить надежный пароль.

Для защиты своего Telegram-аккаунта от взлома рекомендуется включить двухфакторную аутентификацию, второй фактор в Telegram реализован в виде облачного пароля. То есть после ввода СМС-кода необходимо дополнительно ввести пароль. В качестве пароля важно указывать уникальные символы, которые не использовались в других сервисах. Так как злоумышленники могут собрать все пароли из утечек различных сервисов.

Также у большинства операторов есть возможность использования дополнительного виртуального номера, здесь важно не путать с eSIM. Можно привязать критичный Telegram-аккаунт к такому номеру, в этом случае СМС-коды будут приходить не по сотовой связи, а в приложение оператора, что увеличит защищенность аккаунта.

Помимо двухфакторной аутентификации и сложного пароля следует соблюдать ряд мер предосторожности:

- не переходить по подозрительным ссылкам и и не открывать файлы;

- с подозрением относиться к сообщениям о выигрышах, подарках и выгодных предложениях с ликвидацией товаров даже от знакомых;

- вовремя обновлять приложение до последней версии;

- в случае потери телефона, обратитесь к мобильному оператору и заблокируйте SIM-карту;

- не сообщать логин и пароль третьим лицам;

- регулярно проверять активные сеансы и подключенные устройства.

Необходимо соблюдать базовые меры безопасности. К примеру, облачный пароль не должен находиться в текстовом файле на компьютере, а аккаунт должен быть зарегистрирован на отдельный номер телефона, который будет не «засвеченным» в сети.

Простые меры предосторожности помогут сохранить вам свой аккаунт, нервы и деньги.

Что делать если аккаунт уже взломали

Существуют очевидные признаки, которые указывают на то, что в ваш аккаунт кто-то зашел. Пользователи отмечают следующие случаи:- не получается войти в аккаунт;

- на телефон приходят СМС с кодом доступа;

- вас выкидывает из мессенджера;

- появились новые подписки, пропали чаты или сообщения;

- от вашего лица отправляются сообщения и публикуются посты.

Если вы обнаружили подозрительные устройства, то первое, что нужно сделать — завершить все остальные активные сеансы, кроме своего. В «Телеграм» встроен механизм безопасности, благодаря которому злоумышленник в течение 24 часов не может завершить существующие активные сессии. Поэтому важно быстро обнаружить нежелательного «гостя» и вовремя закрыть ему доступ, прежде чем он выкинет вас из аккаунта.

Проверьте, включена ли у вас двухфакторная аутентификация пользователя. Создайте новый облачный пароль или поменяйте старый.

Если вы не успели обнаружить мошенника вовремя, он завершил ваш сеанс и сменил пароль, то обратитесь в

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Telegram. Если не получается вернуть аккаунт и вы рискуете крупными суммами или репутационными потерями, то вы можете удалить свой аккаунт,

Для просмотра ссылки необходимо нажать

Вход или Регистрация

в компанию-разработчика Telegram. При удалении аккаунта вы потеряете все чаты и их содержимое.Заключение

Доступ к аккаунту «Телеграм» — привлекательная цель для злоумышленников. Для взлома чаще всего используют социальную инженерию, фишинговые ссылки. Чтобы защититься от взлома, обязательно используйте двухфакторную аутентификацию с надежным облачным паролем. Кроме этого не забывайте о правилах цифровой гигиены — не переходите по подозрительным ссылкам и не вводите облачный пароль и код авторизации ни на каких сайтах, кроме официального приложения.Пользователь может в любой момент проверить в настройках, есть ли незаконные подключения к аккаунту. При обнаружении злоумышленников, необходимо завершить все активные сеансы кроме своего и сменить пароль.

Для просмотра ссылки необходимо нажать

Вход или Регистрация