Для защиты компьютера от наиболее распространенных видов вредоносов будут рассмотрены две бесплатные утилиты, которые могут автоматически детектировать троянов-вымогателей

Хотя наиболее популярные вредоносы, как правило, обходят MacOS стороной, существует множество троянов под эту операционную систему. Для защиты компьютера от наиболее распространенных видов вредоносов будут рассмотрены две бесплатные утилиты, которые могут автоматически детектировать троянов-вымогателей (ransomware), шифрующих ваши файлы, и отслеживать неавторизированный доступ к микрофону и камере.

Эти утилиты, умеющие детектировать даже ранее неизвестные вредоносные программы, были разработаны Патриком Уордлом (Patrick Wardle), бывшим хакером, работавшим в NSA. Мы рассмотрим приложения OverSight и RansomWhere, которые, вместо сканирования кода на предмет известных сигнатур, анализируют поведенческие характеристики. Оповещение происходит в тот момент, когда подозрительная программа пытается получить к камере/микрофону или зашифровать файлы.

Еще один тип вредоносов позволяет получить доступ к камере и микрофону жертвы с целью удаленной прослушки и отслеживания. Когда камера работает, по умолчанию на компьютерах с MacOS включен соответствующий индикатор, но в случае с микрофоном такого индикатора нет. Соответственно, с целью избежания детектирования вредоносы в основном заточены на прослушку через микрофон.

Поскольку некоторые легитимные обновления приложений (например, от компании Adobe) тоже могут инициировать подобную деятельность, интеллектуальные алгоритмы, работающие в фоновом режиме, снижают процент негативных срабатываний до минимума, пытаясь различить шифрование и сжатие. Как только RansomWhere обнаруживает быстрое шифрование более чем трех файлов, вы принимаете решение, продолжать или нет. В случае если вы решаете продолжить процесс, белый список пополняется, и в будущем процент ложных срабатываний уменьшается.

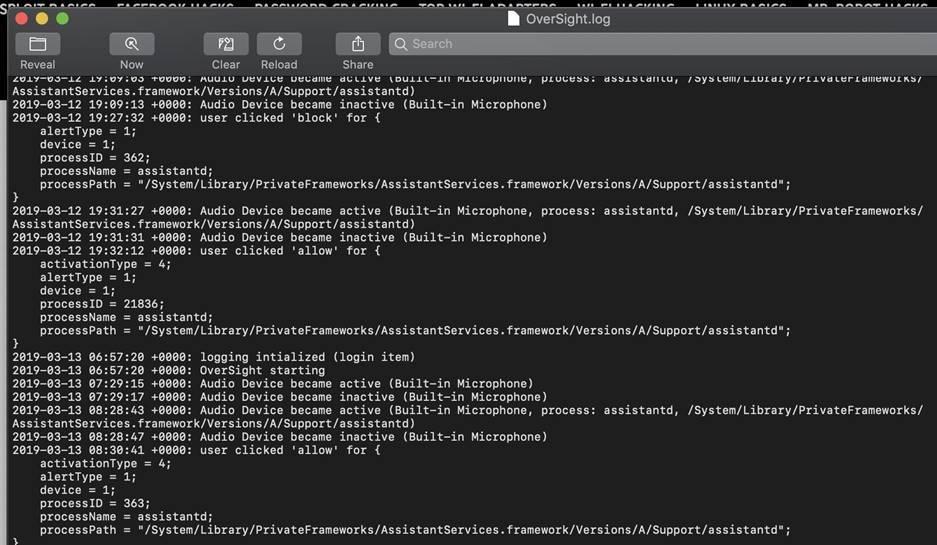

Помимо мониторинга в режиме реального времени OverSight также фиксирует в журнале, какие программы и когда получали доступ к этим устройствам, и было ли выдано разрешение с вашей стороны. Логи позволяют отследить подозрительную активность в прошлом, если вы беспокоитесь, когда кто-то, имея физический доступ к вашему компьютеру, гипотетически мог установить приложения для доступа к микрофону.

Переходим к установке и настройке этих утилит.

Вначале зайдите в

Кликните на ссылку «Download», находящуюся под логотипом в виде ключа, и после загрузки, распакуйте и запустите инсталлятор.

Шаг 2. Установка и настройка RansomWhere

Установить RansomWhere не составляет особого труда. После запуска инсталлятора введите пароль для выдачи прав на установку приложения. Затем кликните на кнопку «Install» для запуска установки.

Шаг 3 (необязательный). Тестирование Ransomware при помощи Python

Если вы хотите протестировать RansomWhere, можете запустить приложение, функционирующее как вредонос-вымогатель. Я написал программу на Python, шифрующую любой PNG-файл, находящийся в той же директории.

Открываем терминал и вводим команды для создания в домашней директории «GenEncrypt».

cd

mkdir GenEncrypt

cd GenEncrypt/

nano RealBadFile.py

Затем копируем код ниже в окно и после завершения создания нажимаем ctrl + x, а затем вводим «Y» после завершения записи в файл.

import pyAesCrypt

import os

counter = 0

def encryptDat(victimFile, counter):

# encryption/decryption buffer size - 64K

bufferSize = 64 * 1024

password = "tunnelsnakesrule"

# encrypt

pyAesCrypt.encryptFile(victimFile, victimFile + (str(counter+1)) + ".aes", password, bufferSize)

counter += 1

counter = 0

current = os.getcwd()

for file in os.listdir(current):

if file.endswith(".png"):

victimFile = os.path.join(current, file)

encryptDat(victimFile, counter)

print("Done!")

Если ввести команду ls, в списке должен появиться файл «RealBadFile.py».

Этот код будет шифровать все PNG-файлы, находящиеся в той же директории, при помощи алгоритма AES! Помещаем в папку как минимум три файла (например, можно сделать скриншоты), а затем в терминале вводим команду ниже:

pip install pyAesCrypt

python3 RealBadFile.py

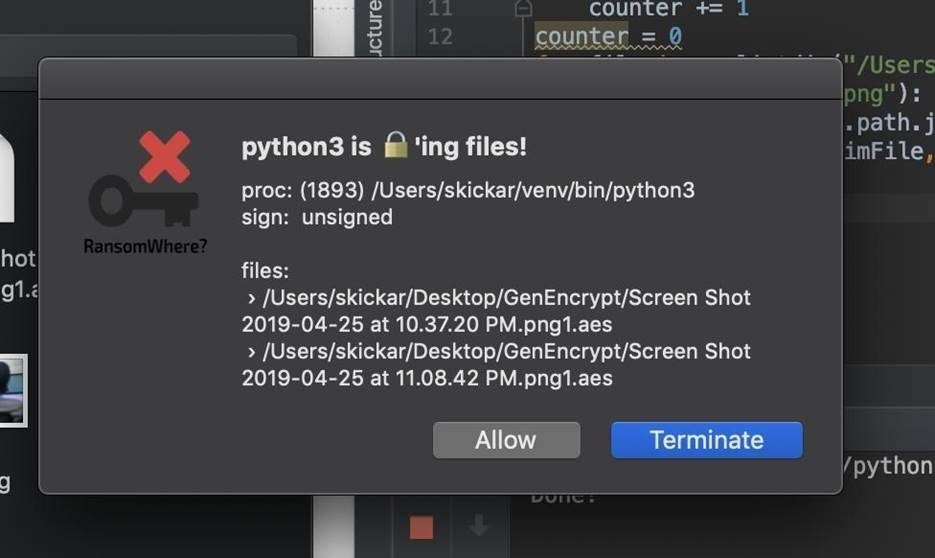

Учитывая, что скрипт зашифровал 3 файла, должно появиться предупреждение, как показано на рисунке ниже. В MacOS Catalina вероятно нужно разрешить оповещения, чтобы RansomWhere смог отображать всплывающие сообщения.

Шаг 4. Загрузка OverSight

Зайдите в

Для загрузки инсталлятора кликните на «Download» под иконкой в левом верхнем углу, затем дважды кликните на файле для распаковки и далее еще раз дважды кликните на исполняемом файле, чтобы началась установка. Введите пароль для выдачи прав на установку и нажмите на кнопку «Install».

Шаг 5. Настройка и блокировка нежелательных запросов

Для настройки OverSight кликните на иконку в виде зонтика, находящуюся на панели задач, а затем зайдите в настройки. Здесь же отображается текущий статус микрофона и камеры.

В настройках можно указать, должен ли запускаться OverSight сразу после авторизации в системе, нужно ли фиксировать активность в журнале, или активировать некоторые другие функции.

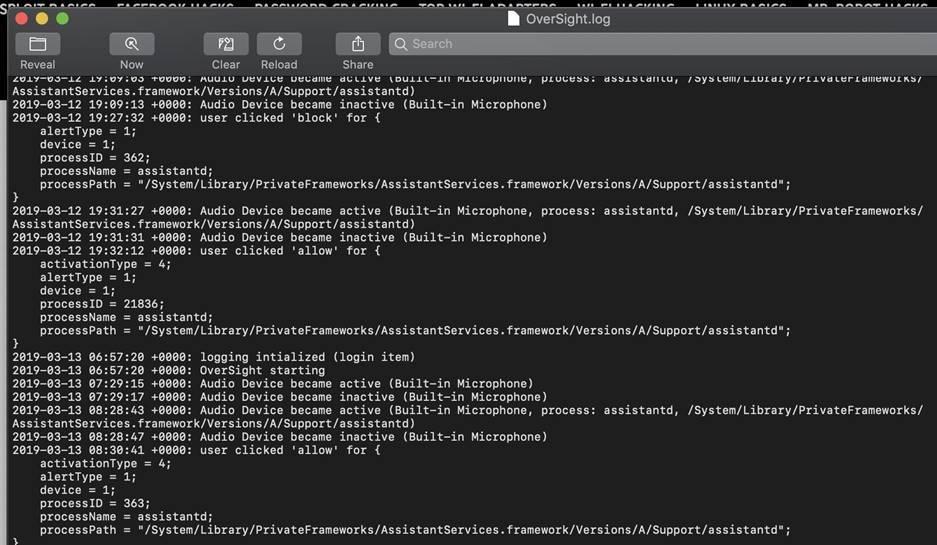

Шаг 6. Просмотр логов на предмет событий, связанных с активацией устройств

Помимо отслеживания в режиме реального времени, вы можете посмотреть, у каких программ был доступ к микрофону или камере. Кликнув на ссылку (view), находящуюся после «Log Activity» в разделе с настройками, вы увидите полную историю доступа к обоим устройствам.

Надеюсь, вам понравилось это руководство, и теперь вы сможете повысить уровень безопасности в системе с MacOS.

Хотя наиболее популярные вредоносы, как правило, обходят MacOS стороной, существует множество троянов под эту операционную систему. Для защиты компьютера от наиболее распространенных видов вредоносов будут рассмотрены две бесплатные утилиты, которые могут автоматически детектировать троянов-вымогателей (ransomware), шифрующих ваши файлы, и отслеживать неавторизированный доступ к микрофону и камере.

Эти утилиты, умеющие детектировать даже ранее неизвестные вредоносные программы, были разработаны Патриком Уордлом (Patrick Wardle), бывшим хакером, работавшим в NSA. Мы рассмотрим приложения OverSight и RansomWhere, которые, вместо сканирования кода на предмет известных сигнатур, анализируют поведенческие характеристики. Оповещение происходит в тот момент, когда подозрительная программа пытается получить к камере/микрофону или зашифровать файлы.

Угрозы для MacOS

Для типичного пользователя MacOS некоторые угрозы безопасности являются более серьезными, чем другие. Программы-вымогатели – особый тип вредоносов, цель которых – заставить жертву заплатить за расшифровку файлов, ранее зашифрованных в скомпрометированной системе. Для восстановления данных пользователь должен заплатить злоумышленнику за ключ. Однако даже если вы заплатите, нет гарантий, что ключ вы получите.Еще один тип вредоносов позволяет получить доступ к камере и микрофону жертвы с целью удаленной прослушки и отслеживания. Когда камера работает, по умолчанию на компьютерах с MacOS включен соответствующий индикатор, но в случае с микрофоном такого индикатора нет. Соответственно, с целью избежания детектирования вредоносы в основном заточены на прослушку через микрофон.

Утилита RansomWhere

Для просмотра ссылки необходимо нажать

Вход или Регистрация

– бесплатное приложение, анализирующее деструктивное поведение процессов на вашем компьютере, как, например, быстрое шифрование множества файлов. При обнаружении процессов подобного рода RansomWhere останавливает шифрование и выдает предупреждение, позволяя вам принять решение, стоит ли продолжать или нет. В случае, когда вредоносная программа пытается зашифровать жесткий диск, вы будете предупреждены на самой ранней стадии и сможете завершить процесс.Поскольку некоторые легитимные обновления приложений (например, от компании Adobe) тоже могут инициировать подобную деятельность, интеллектуальные алгоритмы, работающие в фоновом режиме, снижают процент негативных срабатываний до минимума, пытаясь различить шифрование и сжатие. Как только RansomWhere обнаруживает быстрое шифрование более чем трех файлов, вы принимаете решение, продолжать или нет. В случае если вы решаете продолжить процесс, белый список пополняется, и в будущем процент ложных срабатываний уменьшается.

Отслеживание прослушки при помощи OverSight

Утилита

Для просмотра ссылки необходимо нажать

Вход или Регистрация

предназначена для тех, кто хочет отслеживать, какие приложения пытаются получить доступ к веб-камере или микрофону. OverSight позволяет контролировать эти устройства и оповещает о любых нарушениях вашей конфиденциальности. Доступ к микрофону становится более прозрачным, так же, как и в случае с камерой, и становится легко заметить и отключить программы, пытающиеся получить доступ к устройству. Общее правило гласит: если вы обнаружили, что случайные приложения запрашивают доступ к микрофону и камере, вероятно у вас есть проблемы с безопасностью компьютера, и нужно провести более тщательную проверку.Помимо мониторинга в режиме реального времени OverSight также фиксирует в журнале, какие программы и когда получали доступ к этим устройствам, и было ли выдано разрешение с вашей стороны. Логи позволяют отследить подозрительную активность в прошлом, если вы беспокоитесь, когда кто-то, имея физический доступ к вашему компьютеру, гипотетически мог установить приложения для доступа к микрофону.

Переходим к установке и настройке этих утилит.

Что понадобится

Для установки вышеупомянутых утилит, которые можно найти в

Для просмотра ссылки необходимо нажать

Вход или Регистрация

сайта objective-see.com, понадобится компьютер с MacOS, браузер и подключение к интернету.

Рисунок 1: Раздел для загрузки RansomWhere и OverSight

Шаг 1. Загрузка RansomWhereВначале зайдите в

Для просмотра ссылки необходимо нажать

Вход или Регистрация

, где есть много дополнительной полезной информации. Если вы хотите узнать больше о разработке и других аспектах RansomWhere, можете прочитать

Для просмотра ссылки необходимо нажать

Вход или Регистрация

, посвященную созданию этого приложения.Кликните на ссылку «Download», находящуюся под логотипом в виде ключа, и после загрузки, распакуйте и запустите инсталлятор.

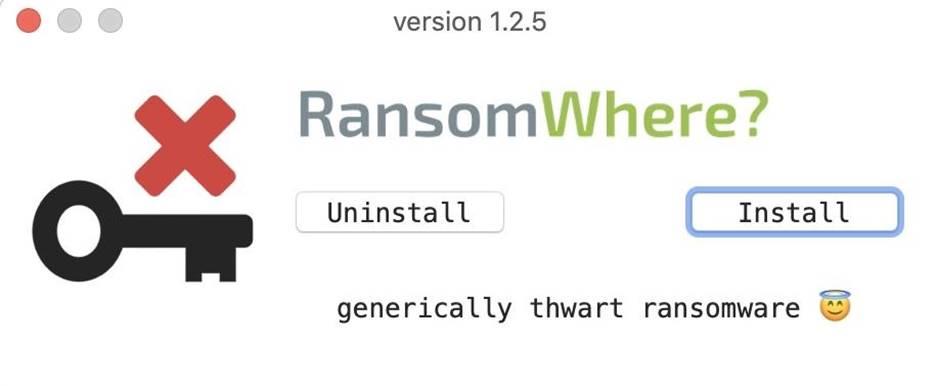

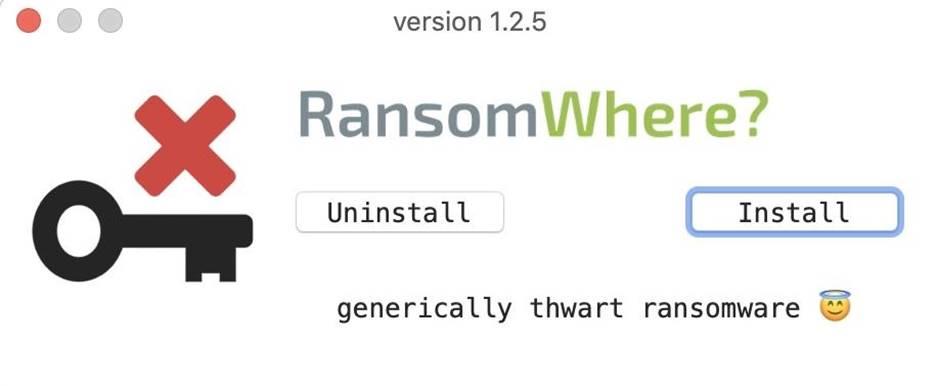

Шаг 2. Установка и настройка RansomWhere

Установить RansomWhere не составляет особого труда. После запуска инсталлятора введите пароль для выдачи прав на установку приложения. Затем кликните на кнопку «Install» для запуска установки.

Рисунок 2: Установка RansomWhere

Установка завершается после появления сообщения об успешности окончании процесса. Теперь можно протестировать приложение RansomWhere или перейти к установке OverSight.Шаг 3 (необязательный). Тестирование Ransomware при помощи Python

Если вы хотите протестировать RansomWhere, можете запустить приложение, функционирующее как вредонос-вымогатель. Я написал программу на Python, шифрующую любой PNG-файл, находящийся в той же директории.

Открываем терминал и вводим команды для создания в домашней директории «GenEncrypt».

cd

mkdir GenEncrypt

cd GenEncrypt/

nano RealBadFile.py

Затем копируем код ниже в окно и после завершения создания нажимаем ctrl + x, а затем вводим «Y» после завершения записи в файл.

import pyAesCrypt

import os

counter = 0

def encryptDat(victimFile, counter):

# encryption/decryption buffer size - 64K

bufferSize = 64 * 1024

password = "tunnelsnakesrule"

# encrypt

pyAesCrypt.encryptFile(victimFile, victimFile + (str(counter+1)) + ".aes", password, bufferSize)

counter += 1

counter = 0

current = os.getcwd()

for file in os.listdir(current):

if file.endswith(".png"):

victimFile = os.path.join(current, file)

encryptDat(victimFile, counter)

print("Done!")

Если ввести команду ls, в списке должен появиться файл «RealBadFile.py».

Этот код будет шифровать все PNG-файлы, находящиеся в той же директории, при помощи алгоритма AES! Помещаем в папку как минимум три файла (например, можно сделать скриншоты), а затем в терминале вводим команду ниже:

pip install pyAesCrypt

python3 RealBadFile.py

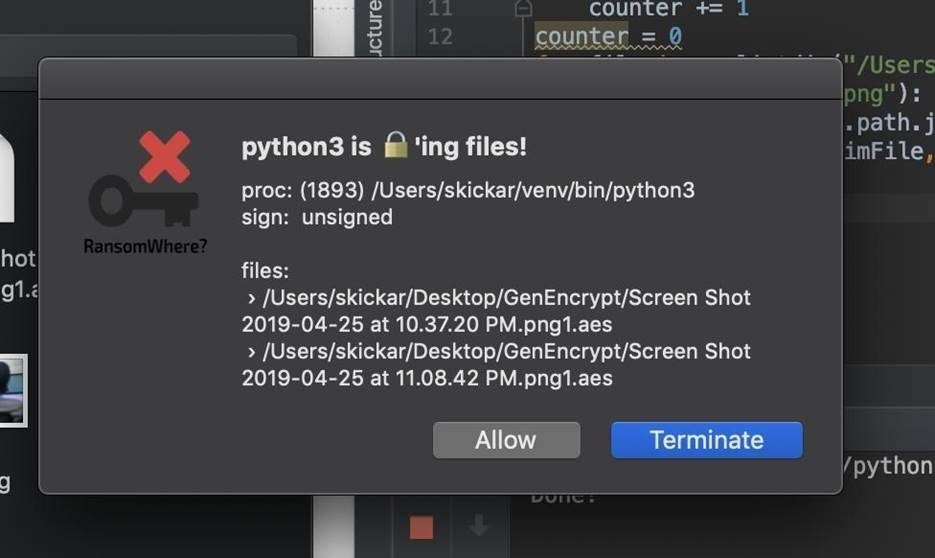

Учитывая, что скрипт зашифровал 3 файла, должно появиться предупреждение, как показано на рисунке ниже. В MacOS Catalina вероятно нужно разрешить оповещения, чтобы RansomWhere смог отображать всплывающие сообщения.

Рисунок 3: Предупреждение о подозрительной программе, шифрующей файлы

Для приостановки шифрования нужно нажать на кнопку «Terminate».Шаг 4. Загрузка OverSight

Зайдите в

Для просмотра ссылки необходимо нажать

Вход или Регистрация

, где есть много полезной информации, а также ссылка для загрузки.Для загрузки инсталлятора кликните на «Download» под иконкой в левом верхнем углу, затем дважды кликните на файле для распаковки и далее еще раз дважды кликните на исполняемом файле, чтобы началась установка. Введите пароль для выдачи прав на установку и нажмите на кнопку «Install».

Рисунок 4: Установка OverSight

После завершения установки, запустите программу, которой нужен доступ к камере, как, например, Photo Booth. Должно появиться предупреждение, позволяющее решить, нужно ли разрешать доступ к устройству или нет. В MacOS Catalina необходимо включить оповещения для OverSightHelper, чтобы предупреждения появлялись.Шаг 5. Настройка и блокировка нежелательных запросов

Для настройки OverSight кликните на иконку в виде зонтика, находящуюся на панели задач, а затем зайдите в настройки. Здесь же отображается текущий статус микрофона и камеры.

В настройках можно указать, должен ли запускаться OverSight сразу после авторизации в системе, нужно ли фиксировать активность в журнале, или активировать некоторые другие функции.

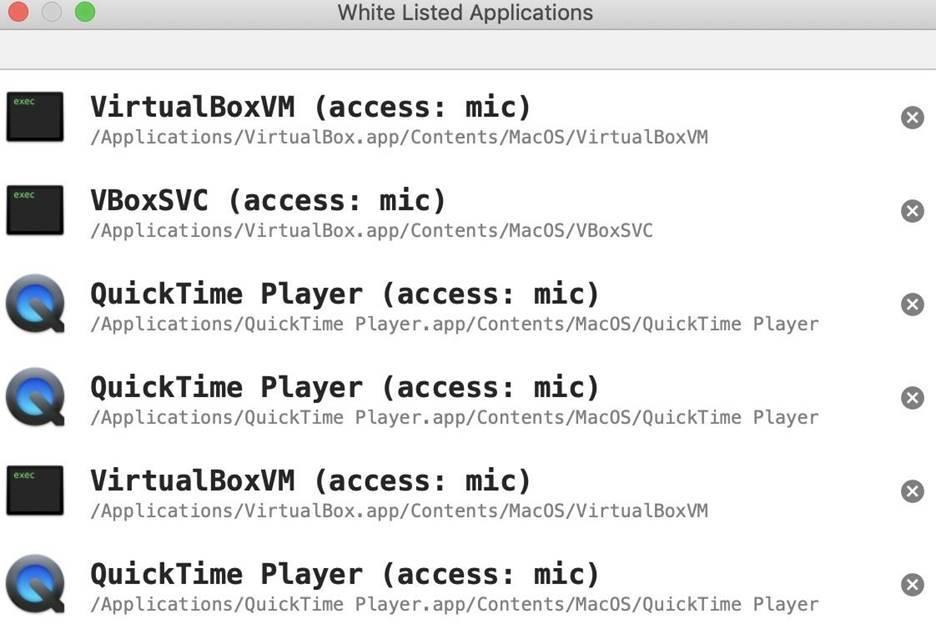

Рисунок 5: Раздел с настройками OverSight

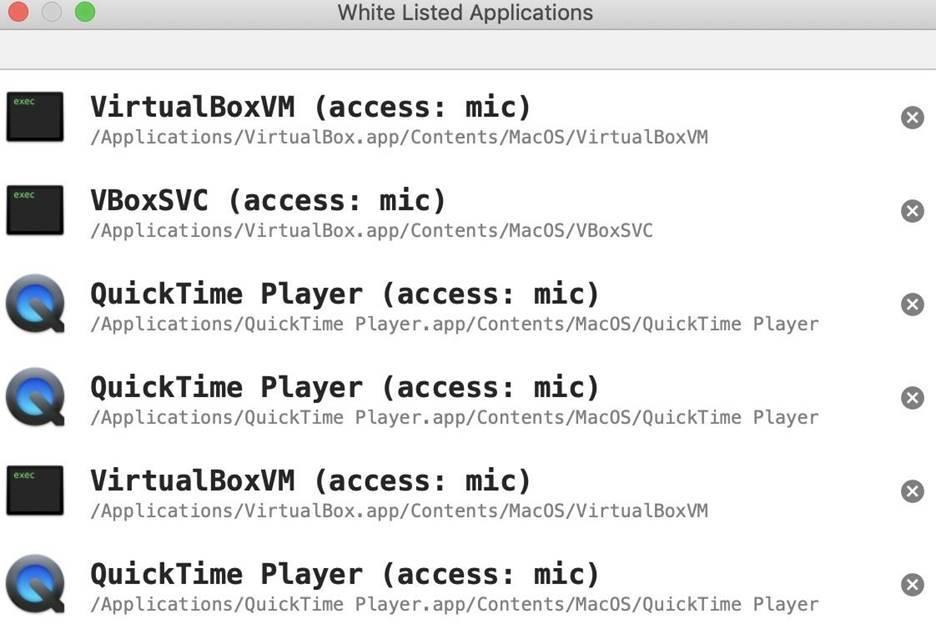

Если нажать на кнопку «Manage Rules», появится белый список приложений. В этом перечне находятся программы, которым разрешен доступ к микрофону и камере. В любой момент вы можете пересмотреть свое решение, кликнув на крестик справа от соответствующего приложения.

Рисунок 6: Белый список приложений, которым разрешен доступ к устройствам

Теперь все настройки, необходимые для отслеживания доступа к устройствам в режиме реального времени любой программой, должны быть выполнены.Шаг 6. Просмотр логов на предмет событий, связанных с активацией устройств

Помимо отслеживания в режиме реального времени, вы можете посмотреть, у каких программ был доступ к микрофону или камере. Кликнув на ссылку (view), находящуюся после «Log Activity» в разделе с настройками, вы увидите полную историю доступа к обоим устройствам.

Рисунок 7: Журнал доступа приложений к устройствам

С помощью этой информации мы можем детально разобраться, какие программы и когда подключались к камере и микрофону.Заключение

Хотя для обычного пользователя борьба с вредоносами в MacOS может вызывать затруднения, при помощи приложений, рассмотренных выше, не составит труда отследить и остановить вредоносную активность в системе. Благодаря OverSight и RansomWhere, мы можем обнаружить и предотвратить подозрительное поведение, пока не наступили более серьезные последствия. Речь идет даже о ранее неизвестных вредоносах.Надеюсь, вам понравилось это руководство, и теперь вы сможете повысить уровень безопасности в системе с MacOS.

Для просмотра ссылки необходимо нажать

Вход или Регистрация