Киберпреступники используют уязвимость в Wi-Fi-роутере D-Link DIR-859 для сбора информации на устройстве жертвы.

В числе прочих данных злоумышленниками пытаются вытащить и пароли. Об упомянутой бреши стало известно еще в январе: она получила идентификатор CVE-2024-0769 и 9,8 балла по шкале CVSS.

По своему классу уязвимость представляет собой возможность изменения локального пути (path traversal), проводящую к раскрытию информации.

Несмотря на то что срок поддержки маршрутизаторов D-Link DIR-859 давно истек, производитель посвятил проблеме отдельную страницу, на которой приводится следующая информация: «Брешь затрагивает локальный файл fatlady.php и влияет на все версии прошивки.

С ее помощью атакующие могут слить данные сессии, добиться повышения прав и получить полный контроль через панель администратора». Поскольку D-Link не планирует выпускать патч, пользователям рекомендуют перейти на поддерживаемые устройства. Исследователи из GreyNoise на днях обнаружили реальные кибератаки, в которых эксплуатируется CVE-2024-0769.

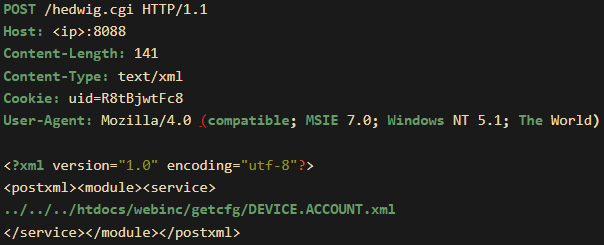

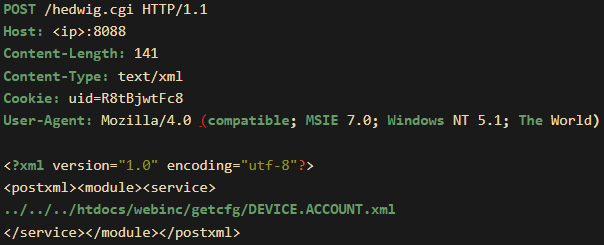

Как объяснили специалисты, злоумышленники пытаются добраться до файла DEVICE.ACCOUNT.xml, чтобы слить имена всех учетных записей, пароли, группы пользователей и пр.

В атаках используется вредоносный POST-запрос к /hedwig.cgi, позволяющий получить доступ к файлам конфигурации (getcfg) через fatlady.php, в котором могут находиться учетные данные.

Специалисты GreyNoise пока не смогли выяснить, кто стоит за атаками и какова их конечная цель.

В числе прочих данных злоумышленниками пытаются вытащить и пароли. Об упомянутой бреши стало известно еще в январе: она получила идентификатор CVE-2024-0769 и 9,8 балла по шкале CVSS.

По своему классу уязвимость представляет собой возможность изменения локального пути (path traversal), проводящую к раскрытию информации.

Несмотря на то что срок поддержки маршрутизаторов D-Link DIR-859 давно истек, производитель посвятил проблеме отдельную страницу, на которой приводится следующая информация: «Брешь затрагивает локальный файл fatlady.php и влияет на все версии прошивки.

С ее помощью атакующие могут слить данные сессии, добиться повышения прав и получить полный контроль через панель администратора». Поскольку D-Link не планирует выпускать патч, пользователям рекомендуют перейти на поддерживаемые устройства. Исследователи из GreyNoise на днях обнаружили реальные кибератаки, в которых эксплуатируется CVE-2024-0769.

Как объяснили специалисты, злоумышленники пытаются добраться до файла DEVICE.ACCOUNT.xml, чтобы слить имена всех учетных записей, пароли, группы пользователей и пр.

В атаках используется вредоносный POST-запрос к /hedwig.cgi, позволяющий получить доступ к файлам конфигурации (getcfg) через fatlady.php, в котором могут находиться учетные данные.

Специалисты GreyNoise пока не смогли выяснить, кто стоит за атаками и какова их конечная цель.

Для просмотра ссылки необходимо нажать

Вход или Регистрация