DNS-фильтры пользуются большой популярностью, о чём свидетельствует статистика продаж оборудования, где встроена такая функция, а также облачных сервисов.

Они не требуют установки, их сложнее деактивировать и выключить, чем традиционные программные средства, и при этом их эффективность часто не ниже, чем у привычных. К тому же они предоставляют и другие полезные функции.

Введение

Задача фильтрации контента возникла практически сразу после того, как появился интернет в его нынешнем виде. Причина очевидна: огромное количество посторонних ресурсов, прежде всего — развлекательных, посещение которых прямо мешало выполнению рабочих обязанностей. По данным исследований, в России сотрудники тратят до половины рабочего времени на просмотр посторонних ресурсов, в том числе сайтов знакомств, социальных сетей и тому подобного.

Также ни для кого не секрет, что в интернете можно без труда найти практически любое ПО. Естественно, никто не мог дать гарантий того, что дистрибутивы или всяческого рода генераторы ключей или серийных номеров не содержат вредоносных программ. При этом приложения часто устанавливались на корпоративные ПК. По статистике, в двух третях американских компаний в ходе аудитов обнаруживалось несанкционированно установленное пользователями ПО. В начале XXI века веб стал одним из основных каналов распространения вредоносных программ.

Широкое распространение получил также веб-фишинг. При этом такие сценарии используются не только в ходе массовых атак на конечных пользователей, но и при посягательствах на компании. Именно фишинговые инструменты являются одними из наиболее широко употребимых средств перехвата идентификационных данных для корпоративных учётных записей, которые являются одним из наиболее ходовых товаров на чёрном рынке. Не стоит забывать и о том, что доступ детей и подростков к ряду категорий информации по понятным причинам ограничен, причём это установлено на законодательном уровне. Соответственно, эти ограничения надо было соблюдать. Первоначально для фильтрации нежелательного контента использовались прокси-серверы и межсетевые экраны.

Эти же инструменты применялись для организации коллективного доступа в интернет в крупных школах или библиотеках. Такие системы могли опираться на чёрные и белые списки. В первом случае запрещался доступ к ресурсам из перечня, во втором — блокировался доступ на все сайты кроме разрешённых. Оба эти подхода были ограниченно работоспособными, но при этом сложными в использовании. Недружелюбность многих прокси стала вещью легендарной, и в целом такие продукты подходят не для всех категорий пользователей.

В начале 2000-х появились DNS-серверы с функцией контентной фильтрации. Они позволяют блокировать нежелательные ресурсы по их доменному имени. Также они обеспечивают защиту от вредоносных сайтов (фишинговых, заражённых вредоносными программами). Эти сервисы применяют чёрные и белые списки, которые составляются разработчиками при участии пользователей. В последние годы процесс пополнения перечней нежелательных ресурсов становится всё более автоматизированным.

Практически все DNS-серверы также блокируют навязчивую рекламу, что позволяет сэкономить на трафике. Эту функцию оценят те, кто пользуется лимитированным подключением (мобильным или спутниковым). При этом, что важно, не требуется устанавливать какие бы то ни было дополнительные приложения. Очень многие сервисы активируются в настройках сетевого оборудования, и отключить их не так просто. В итоге они получили большую популярность, причём не только среди конечных потребителей, но и у бизнеса и образовательных учреждений.

Как это работает и что такое DNS DNS

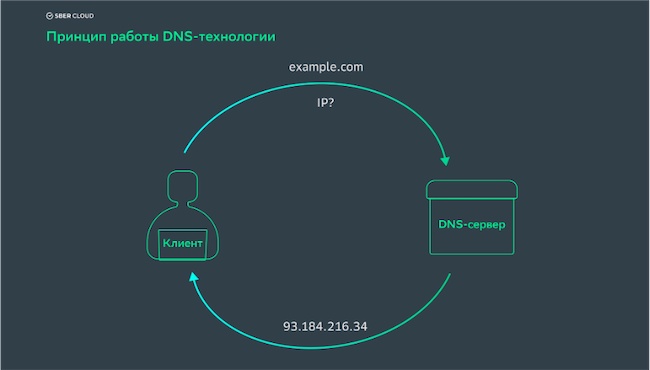

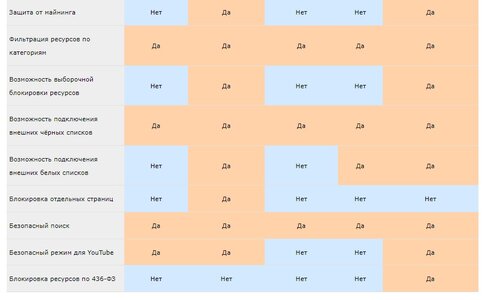

(Domain Name System, система доменных имён) представляет собой распределённую систему перевода IP-адресов в имена хостов, более удобные для восприятия людьми. DNS была запущена в 1987 году, что стало одним из первых шагов к появлению интернета в его нынешнем виде. Перевод происходит с помощью DNS-серверов — оборудования или ПО, с помощью которых предоставляется доступ к системе доменных имён, хранятся данные о соответствии конкретного IP-адреса тому или иному домену, а также осуществляется кеширование информации (рис. 1).

Рисунок 1. Принцип работы DNS

DNS обладает следующими характеристиками:

Основой DNS-системы являются корневые серверы, которых всего 13. Для того чтобы повысить устойчивость системы, были созданы их копии в разных странах. Также для снижения нагрузки на корневые DNS-серверы появились так называемые DNS-ресольверы — оборудование или ПО, которое используется для поиска запрашиваемого пользователем узла в базе данных.

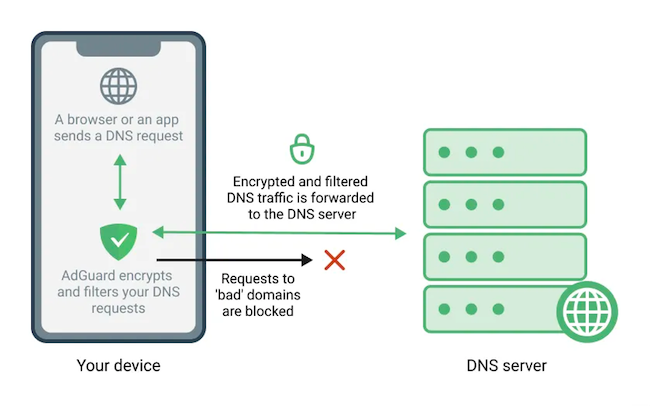

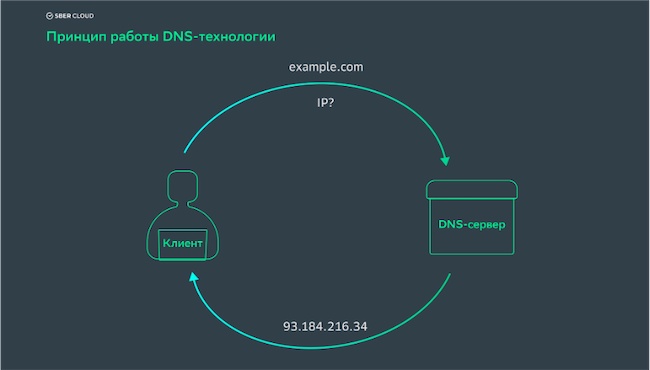

Когда сведения получены, пользователь перенаправляется на соответствующий IP-адрес. Ресольверы могут быть публичными, а также располагаться в локальной сети или сети оператора. По последним данным, в мире более 15 миллионов DNS-ресольверов. Блокирование нежелательного содержимого на уровне DNS-ресольвера является наиболее быстрым методом, совершенно незаметным для конечного пользователя. Фильтр работает как буфер между клиентом и DNS-сервером. Все DNS-запросы, которые браузеры или приложения собираются отправить, сначала обрабатываются системой фильтрации.

Также фильтр шифрует все DNS-запросы до того, как они будут отправлены. Фильтры весьма быстро «научились» определять запросы к рекламным, трекинговым и «взрослым» сайтам и перенаправлять их «в никуда» вместо того, чтобы переслать на DNS-сервер (рис. 2).

Рисунок 2. Блокировки нежелательного содержимого на уровне DNS-ресольвера

Обратной стороной является то, что эффективность интернет-фильтра на уровне DNS ограничивается объёмом базы данных нежелательных адресов и корректностью её содержания. Соответственно, возможны и ложные срабатывания, и пропуск нежелательного трафика.

Краткий обзор DNS-сервисов

Для включения в наш сравнительный обзор мы предъявляли к потенциальным участникам два основных требования: возможность работы на территории России и наличие функции настройки доступа к блокируемым / разрешённым ресурсам. Также они не должны были иметь жёсткой привязки к какому-либо другому программному или программно-аппаратному решению. Как оказалось, этим требованиям по состоянию на конец 2022 года удовлетворяют пять сервисов: AdGuard DNS, Cisco Umbrella, NextDNS, Rejector и SkyDNS.

AdGuard DNS

Самый «молодой» сервис в обзоре, появился в нынешнем виде в 2021 году. Однако DNS-ресольвер с возможностью блокировки нежелательных ресурсов предлагался разработчиком и раньше. Поставляется как самостоятельно, так и в комплекте с другими продуктами от разработчика (блокировщиком рекламы в интернете и VPN). Серверы DNS от AdGuard можно подключать в качестве внешних в сетевом оборудовании целого ряда вендоров, например всей линейки Keenetic от Zyxel.

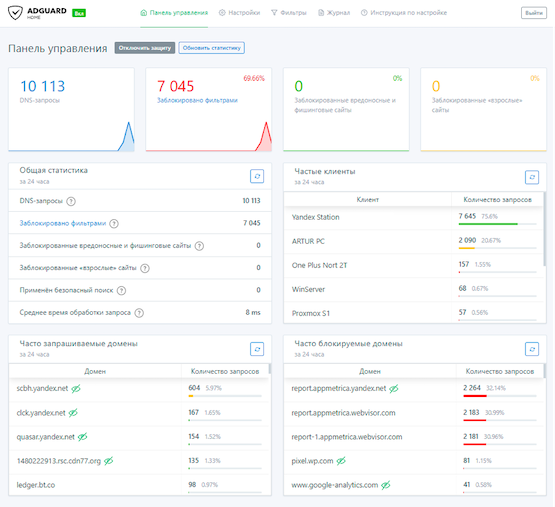

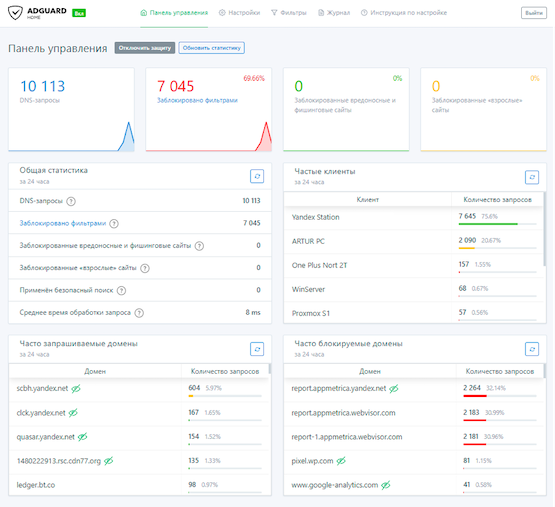

Управление сервисом производится через веб-интерфейс (рис. 3). В AdGuard DNS предусмотрено четыре профиля, которые определяют доступ к той или иной категории сайтов:

Возможно также подключение внешних чёрных списков. Отдельно предусмотрен запрет доступа к различным популярным ресурсам, включая социальные сети, онлайн-кинотеатры, онлайн-игры, новостные агрегаторы и тому подобное. Есть в этом списке и российские ресурсы. Для разных пользователей и их групп можно устанавливать разные правила. Базовая версия сервиса бесплатна. Однако при этом действуют ограничения: поддерживается работа не более чем с пятью устройствами, а количество запросов не должно превышать 300 тысяч в месяц.

Существует три платных подписки: персональная (до 20 устройств), командная (до 200 устройств) и корпоративная (без ограничений). Возможна также установка в локальной сети, в том числе и домашней. Эффективность AdGuard высока, прежде всего это касается блокировки рекламы и разного рода трекеров. Со «взрослыми» ресурсами сервис также справляется неплохо. Но, как показывают тесты, есть проблемы с блокировкой ряда запрещённых в России материалов: AdGuard «пропускает» почти половину запросов на доступ к таким ресурсам, что может вызвать серьёзные проблемы с контролирующими органами, если сервис будет использоваться в образовательных учреждениях.

Впрочем, данная проблема при желании легко решаема. Основные проблемы связаны с оплатой услуг сервиса: через российские платёжные системы произвести её невозможно, что в целом характерно для всех зарубежных сервисов. Кроме того, много весьма чувствительных данных отправляется за рубеж, что может использоваться и для атак на российские учреждения.

Рисунок 3. Панель управления AdGuard DNS

Особенности:

Подробности — на официальном сайте.

Cisco Umbrella

Данный сервис является одним из старейших: он запущен в июле 2006 года. С 2007 года начала работать блокировка «взрослого» контента. Первоначальное название — OpenDNS. В 2015 году сервис был куплен Cisco и разделён на B2B-версию с названием Cisco Umbrella и B2C-вариант, за которым оставили прежний бренд. Для минимального развёртывания Umbrella достаточно на всех компьютерах компании назначить в качестве DNS-сервера облако Umbrella (или на локальном DNS-сервере прописать внешний DNS Umbrella). Будет обеспечен базовый уровень защиты, что позволяет блокировать фишинговые и заражённые вредоносными программами ресурсы, а также запросы от центров управления ботнетами.

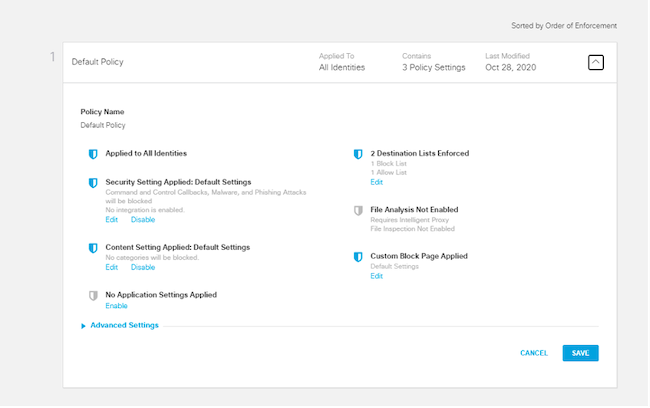

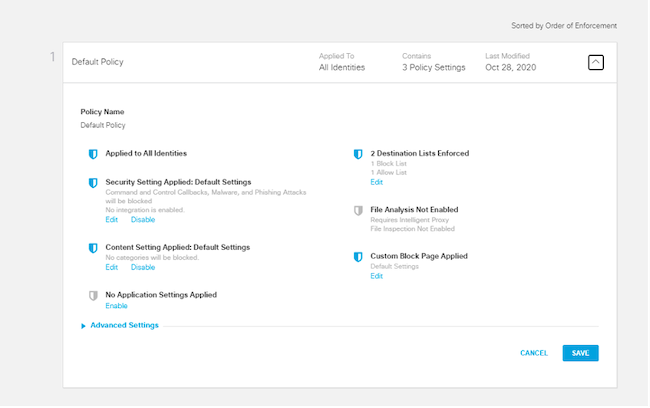

Для блокировки ресурсов требуется установить виртуальный ПАК Umbrella VA. Управление происходит на основе политик (рис. 4). Настройки очень гибки. Возможно настраивать политики фильтрации по сети, хосту или пользователю (при этом последний должен быть подключён к службе каталогов AD). Есть также возможность подключения через Umbrella Roaming Client, которую рекомендуют использовать для удалённых пользователей.

Через клиентское ПО происходят все обращения ко внешним и внутренним ресурсам, при этом на устройство распространяются все корпоративные политики. Однако после ухода Cisco из России работоспособность всей инфраструктуры Umbrella внутри страны остаётся под большим вопросом. Более того, его применение скорее таит в себе угрозу информационной безопасности, так как запросы уходят за рубеж, а само решение теоретически может использоваться для атак на российский бизнес и госучреждения. Плюс ко всему, оплатить стоимость подписок как минимум сложно.

Впрочем, и в лучшие времена ценовая политика Cisco и неповоротливая служба технической поддержки были объектами критики. Что касается B2C-сервиса, то в своей базовой версии он существенно гибче бесплатных публичных ресольверов от Google или «Яндекса». Можно блокировать отдельные сайты, а не целые категории, например разрешить «Одноклассники» и запретить «ВКонтакте».

Рисунок 4. Настройка политик в панели управления Cisco Umbrella

Особенности:

Подробности — на официальном сайте.

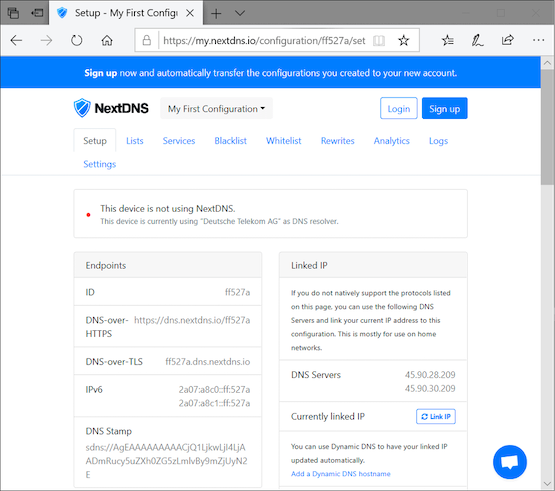

NextDNS

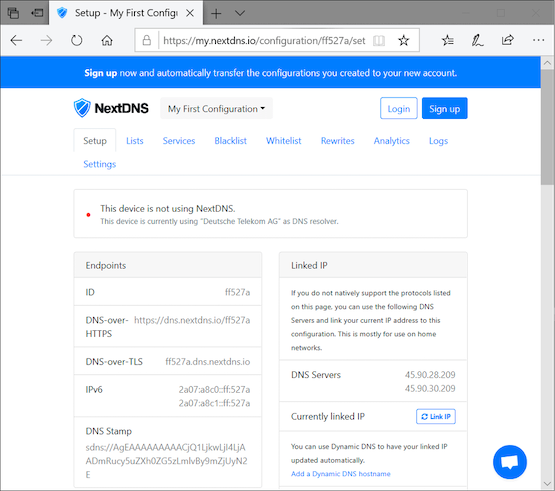

Данный сервис официально был запущен в мае 2020 года. Впрочем, этому предшествовало весьма длительное бета-тестирование, которое широко освещалось в профильных сообществах. Заметно влияние NextDNS на AdGuard, который в нынешнем виде появился на несколько месяцев позже. Впрочем, разработчики AdGuard проделали большую работу над ошибками и устранили значительную часть недоработок NextDNS. Это видно даже по веб-интерфейсу (рис. 5). Основатели компании — французские бизнесмены Ромен Куантепа и Оливье Пуатри. Они называют себя «истинными сторонниками сетевого нейтралитета и конфиденциальности в интернете». По их мнению, незашифрованные обращения к корневым DNS-серверам не соответствуют данным принципам. Ценовая политика близка к той, которой придерживается AdGuard.

Базовая версия бесплатна, но количество устройств и запросов ограничено. Существует три варианта платной подписки: «Pro» (без ограничений по числу устройств, но поддержка только от сообщества), «Business» (до 50 сотрудников) и «Education» (до 250 учащихся). Оплата услуг из России, как и у многих зарубежных сервисов, будет как минимум сложной.

NextDNS может подключаться как облачный сервис. Также предусмотрена работа в качестве внешнего DNS-сервера во многих популярных моделях сетевого оборудования. Поставляется и как приложение для Android, iOS, Windows, macOS и Chrome OS. Функциональность их идентична. По эффективности NextDNS серьёзно уступает лидерам. Это касается всех аспектов его работы, от блокировки рекламы до качества фильтрации нежелательного контента.

Также стоит иметь в виду, что авторы по принципиальным соображениям не блокируют контент, который запрещён властями разных стран. Эти задачи приходится решать вручную. Стоимость подписки на платные версии при этом не ниже, чем у конкурентов.

Рисунок 5. Веб-интерфейс NextDNS

Особенности:

Подробности — на официальном сайте.

Rejector

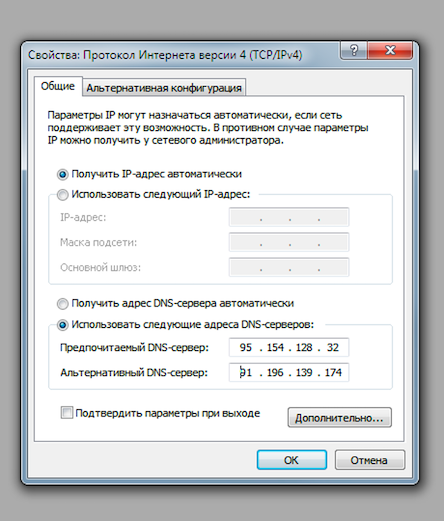

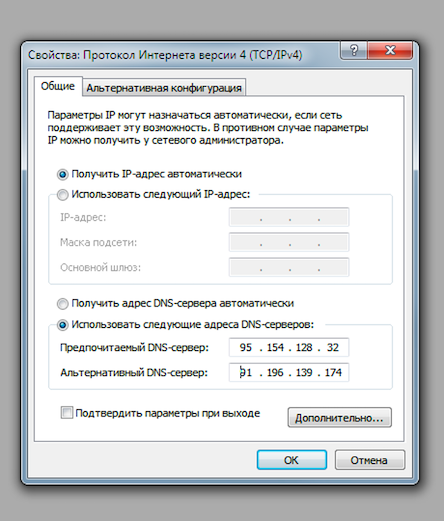

Данный сервис был представлен в 2009 году. Разработчики не скрывали, что его создание было «нашим ответом на появление OpenDNS». Целью его было ускорить отклик сайтов и облегчить доступ в интернет для неопытных пользователей. На них, например, была ориентирована функция коррекции неправильного ввода адресов. Как и другие аналогичные сервисы, блокирует фишинговые и заражённые сайты. Для работы с сервисом достаточно прописать его адреса в качестве DNS-серверов (рис. 6).

В момент запуска база сервиса насчитывала лишь около 500 тысяч доменов, разделённых на 44 категории. Однако с помощью сообщества пользователей она быстро пополнялась. Было предусмотрено пять предустановленных групп доступа: «безопасная», «офисная», «детская», «без блокировок» и «индивидуальная», с выбором категорий вручную. Также разработчики предусмотрели ручное пополнение как чёрных списков, так и белых. При этом сервис ориентировался на российских пользователей и российскую регуляторику. Инфраструктура также находится в России.

Вместе с тем, к сожалению, всё конечно. Судя по официальному сайту, развитие сервиса остановилось в 2011 году, а в 2017 году окончательно прекратила своё существование компания, которая его разрабатывала. Какое-то время развитие по инерции продолжалось силами пользовательского сообщества, но к настоящему времени оно также прекратилось.

Результат закономерен: в качестве средства контроля доступа этот сервис практически бесполезен. Любой опасный или вредный ресурс будет пропущен, если он появился после того, как сервис оказался заброшен и работа по пополнению баз прекратилась. Плюс ко всему, у Rejector остался лишь один работающий сервер, в итоге и производительность может оставлять желать лучшего. Хотя есть возможность установить Rejector локально или внутри сети и формировать базы вручную, это требует значительных ресурсов и будет под силу далеко не каждой организации. Так что данный сервис представляет лишь исторический интерес.

Рисунок 6. Настройка Windows для использования Rejector

Особенности:

Подробности — на официальном сайте.

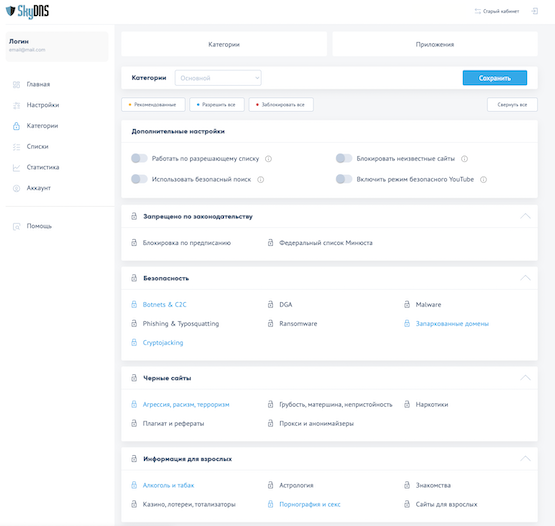

SkyDNS

Сервис существует с 2011 года. Один из крупнейших поставщиков облачных сервисов в России. Среди его пользователей — интернет-провайдеры, школы, библиотеки, компании и госучреждения. Вся инфраструктура сервиса находится в России, равно как и все собираемые данные и статистика. Может работать как публичный DNS-ресольвер, а при задействовании соответствующих опций в настройках — выполнять функцию защиты от основных угроз (ботнеты, фишинговые сайты, ресурсы распространяющие вирусы, подмена DNS, майнеры и т. д.).

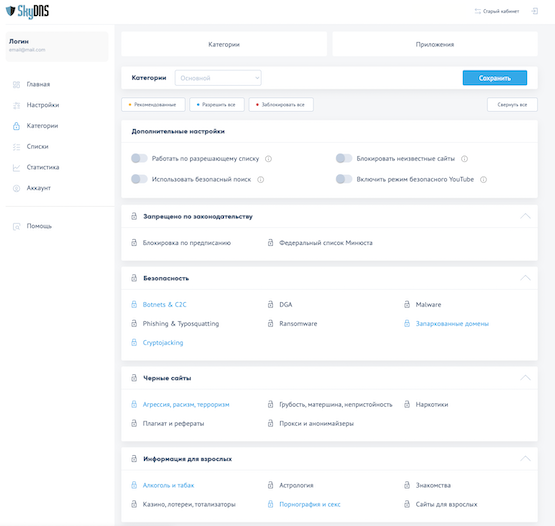

Также возможна блокировка ресурсов по разным критериям: не относящиеся к выполнению прямых служебных обязанностей, со «взрослым» контентом, подпадающие под требования законодательства для детских и образовательных учреждений и др. При этом перечень блокируемых ресурсов (рис. 7) полностью соответствует требованиям российского законодательства. Как утверждается, SkyDNS является единственным на рынке сервисом, который позволяет «из коробки» пройти проверку прокуратуры на соответствие требованиям для образовательных учреждений. Возможно устанавливать разные настройки доступа к разным категориям интернет-ресурсов для разных пользователей и подразделений.

При этом неодинаковые уровни настроек могут устанавливаться и по времени: более строгие — в рабочее, менее строгие — в нерабочее (например, до и после начала рабочего дня, в обеденный перерыв). В целом параметры SkyDNS сочетают простоту с гибкостью. Имеется подробное руководство, на сайте также выложены видеоинструкции по базовой настройке.

Крайне полезными для многих категорий пользователей, как корпоративных, так и частных, являются функции направленные на экономию трафика лимитированных соединений (мобильных, спутниковых). Как показывает реальная практика внедрений, экономия только за счёт блокировки «тяжёлого» контента, например видео, составляет до 75 %.

Следует также отметить функцию защиты корпоративных сетей интернета вещей (IoT). В итоге IoT-инфраструктура будет изолирована от вмешательства извне. В основе DNS-фильтрации SkyDNS лежит собственная база категорированных сайтов. Она актуализируется ежедневно. Категоризация SkyDNS построена на целом ряде источников: собственные алгоритмы выявления вредоносных интернет-ресурсов, данные из запросов пользователей SkyDNS, ферма поисковых роботов (краулеров), ручная категоризация и сторонние источники данных.

Может поставляться в виде облачного сервиса или как приложение-агент для Windows, Linux и Android. Сервис интегрируется в интернет-маршрутизаторы и точки доступа Wi-Fi, причём предназначенные как для домашних пользователей, так и для бизнеса (комплект SkyDNS K).

Рисунок 7. Настройка блокировки ресурсов в панели управления SkyDNS

Особенности:

- Высокая скорость разрешения доменных имён в России.

Подробности — на официальном сайте.

Сравнение DNS-сервисов

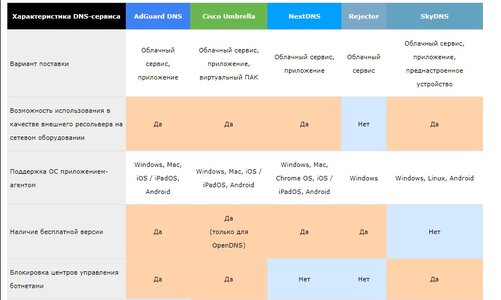

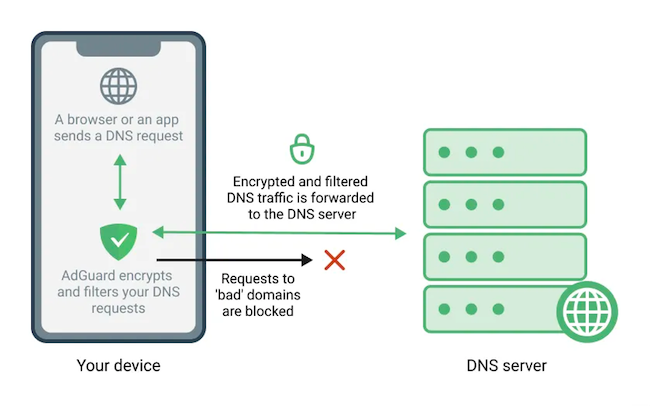

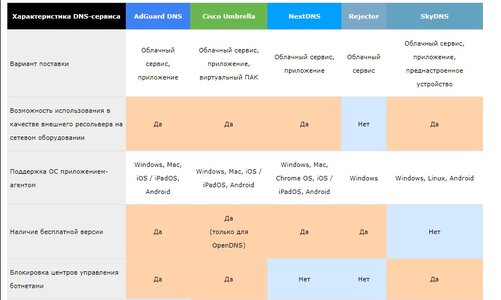

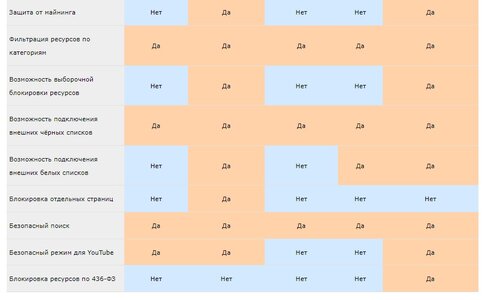

Ниже приведена таблица, в которой DNS-сервисы с функцией контентной фильтрации сравниваются по ключевым характеристикам: наличие бесплатной версии, защита от майнинга, блокировка отдельных страниц, фильтрация ресурсов по категориям и др.

Таблица 1. Сравнение ключевых характеристик DNS-сервисов, имеющих функцию контентной фильтрации

Выводы

Данные продукты в нынешних условиях оказались весьма востребованными. Но надо иметь в виду, что даже лучшие из этих сервисов не смогут защитить сеть или отдельный компьютер от заражения вредоносными программами и не гарантируют того, что кто-то не попадёт на фишинговый ресурс. Это лишь часть, хотя и весьма важная, комплексной системы защиты.

Они не требуют установки, их сложнее деактивировать и выключить, чем традиционные программные средства, и при этом их эффективность часто не ниже, чем у привычных. К тому же они предоставляют и другие полезные функции.

Введение

Задача фильтрации контента возникла практически сразу после того, как появился интернет в его нынешнем виде. Причина очевидна: огромное количество посторонних ресурсов, прежде всего — развлекательных, посещение которых прямо мешало выполнению рабочих обязанностей. По данным исследований, в России сотрудники тратят до половины рабочего времени на просмотр посторонних ресурсов, в том числе сайтов знакомств, социальных сетей и тому подобного.

Также ни для кого не секрет, что в интернете можно без труда найти практически любое ПО. Естественно, никто не мог дать гарантий того, что дистрибутивы или всяческого рода генераторы ключей или серийных номеров не содержат вредоносных программ. При этом приложения часто устанавливались на корпоративные ПК. По статистике, в двух третях американских компаний в ходе аудитов обнаруживалось несанкционированно установленное пользователями ПО. В начале XXI века веб стал одним из основных каналов распространения вредоносных программ.

«Веб-уязвимости сегодня превосходят по количеству и связанным рискам любые другие проблемы информационной безопасности. 20 % веб-приложений 10 лет назад — это уже почти 80 % общего числа корпоративных приложений сегодня. Веб есть не только в интернете: ERP, АБС, управление сетями и многое другое использует веб-технологии. Подавляющее большинство внешних атак на корпоративные информационные системы нацелены именно на уязвимости веб-приложений, и с кратным ростом рисков пристальное внимание стало уделяться выявлению и устранению уязвимостей именно в них. И если внутри сети злоумышленнику доступен веб, его задачи упрощаются на порядок».

Широкое распространение получил также веб-фишинг. При этом такие сценарии используются не только в ходе массовых атак на конечных пользователей, но и при посягательствах на компании. Именно фишинговые инструменты являются одними из наиболее широко употребимых средств перехвата идентификационных данных для корпоративных учётных записей, которые являются одним из наиболее ходовых товаров на чёрном рынке. Не стоит забывать и о том, что доступ детей и подростков к ряду категорий информации по понятным причинам ограничен, причём это установлено на законодательном уровне. Соответственно, эти ограничения надо было соблюдать. Первоначально для фильтрации нежелательного контента использовались прокси-серверы и межсетевые экраны.

Эти же инструменты применялись для организации коллективного доступа в интернет в крупных школах или библиотеках. Такие системы могли опираться на чёрные и белые списки. В первом случае запрещался доступ к ресурсам из перечня, во втором — блокировался доступ на все сайты кроме разрешённых. Оба эти подхода были ограниченно работоспособными, но при этом сложными в использовании. Недружелюбность многих прокси стала вещью легендарной, и в целом такие продукты подходят не для всех категорий пользователей.

В начале 2000-х появились DNS-серверы с функцией контентной фильтрации. Они позволяют блокировать нежелательные ресурсы по их доменному имени. Также они обеспечивают защиту от вредоносных сайтов (фишинговых, заражённых вредоносными программами). Эти сервисы применяют чёрные и белые списки, которые составляются разработчиками при участии пользователей. В последние годы процесс пополнения перечней нежелательных ресурсов становится всё более автоматизированным.

Практически все DNS-серверы также блокируют навязчивую рекламу, что позволяет сэкономить на трафике. Эту функцию оценят те, кто пользуется лимитированным подключением (мобильным или спутниковым). При этом, что важно, не требуется устанавливать какие бы то ни было дополнительные приложения. Очень многие сервисы активируются в настройках сетевого оборудования, и отключить их не так просто. В итоге они получили большую популярность, причём не только среди конечных потребителей, но и у бизнеса и образовательных учреждений.

Как это работает и что такое DNS DNS

(Domain Name System, система доменных имён) представляет собой распределённую систему перевода IP-адресов в имена хостов, более удобные для восприятия людьми. DNS была запущена в 1987 году, что стало одним из первых шагов к появлению интернета в его нынешнем виде. Перевод происходит с помощью DNS-серверов — оборудования или ПО, с помощью которых предоставляется доступ к системе доменных имён, хранятся данные о соответствии конкретного IP-адреса тому или иному домену, а также осуществляется кеширование информации (рис. 1).

Рисунок 1. Принцип работы DNS

DNS обладает следующими характеристиками:

- Распределённость администрирования и хранения данных. Ответственность за части иерархической структуры лежит на разных предприятиях (лицах).

- Каждый узел сети хранит только ту информацию, которая находится в его компетенции.

- Кеширование данных. Чтобы снизить нагрузку на сеть, каждый из её узлов хранит дополнительную информацию, которая не соответствует его зоне ответственности.

- Резервирование. Обслуживание своих зон обеспечивают серверы, которые разделены логически и физически, что позволяет обеспечивать отказоустойчивую работу всей инфраструктуры.

Основой DNS-системы являются корневые серверы, которых всего 13. Для того чтобы повысить устойчивость системы, были созданы их копии в разных странах. Также для снижения нагрузки на корневые DNS-серверы появились так называемые DNS-ресольверы — оборудование или ПО, которое используется для поиска запрашиваемого пользователем узла в базе данных.

Когда сведения получены, пользователь перенаправляется на соответствующий IP-адрес. Ресольверы могут быть публичными, а также располагаться в локальной сети или сети оператора. По последним данным, в мире более 15 миллионов DNS-ресольверов. Блокирование нежелательного содержимого на уровне DNS-ресольвера является наиболее быстрым методом, совершенно незаметным для конечного пользователя. Фильтр работает как буфер между клиентом и DNS-сервером. Все DNS-запросы, которые браузеры или приложения собираются отправить, сначала обрабатываются системой фильтрации.

Также фильтр шифрует все DNS-запросы до того, как они будут отправлены. Фильтры весьма быстро «научились» определять запросы к рекламным, трекинговым и «взрослым» сайтам и перенаправлять их «в никуда» вместо того, чтобы переслать на DNS-сервер (рис. 2).

Рисунок 2. Блокировки нежелательного содержимого на уровне DNS-ресольвера

Обратной стороной является то, что эффективность интернет-фильтра на уровне DNS ограничивается объёмом базы данных нежелательных адресов и корректностью её содержания. Соответственно, возможны и ложные срабатывания, и пропуск нежелательного трафика.

Краткий обзор DNS-сервисов

Для включения в наш сравнительный обзор мы предъявляли к потенциальным участникам два основных требования: возможность работы на территории России и наличие функции настройки доступа к блокируемым / разрешённым ресурсам. Также они не должны были иметь жёсткой привязки к какому-либо другому программному или программно-аппаратному решению. Как оказалось, этим требованиям по состоянию на конец 2022 года удовлетворяют пять сервисов: AdGuard DNS, Cisco Umbrella, NextDNS, Rejector и SkyDNS.

AdGuard DNS

Самый «молодой» сервис в обзоре, появился в нынешнем виде в 2021 году. Однако DNS-ресольвер с возможностью блокировки нежелательных ресурсов предлагался разработчиком и раньше. Поставляется как самостоятельно, так и в комплекте с другими продуктами от разработчика (блокировщиком рекламы в интернете и VPN). Серверы DNS от AdGuard можно подключать в качестве внешних в сетевом оборудовании целого ряда вендоров, например всей линейки Keenetic от Zyxel.

Управление сервисом производится через веб-интерфейс (рис. 3). В AdGuard DNS предусмотрено четыре профиля, которые определяют доступ к той или иной категории сайтов:

- Без фильтрации — используются DNS-серверы провайдера или заданные вручную.

- Базовый — применяются DNS-серверы AdGuard, которые не фильтруют какие-либо элементы.

- Без рекламы — DNS-серверы AdGuard используются для защиты от рекламы, трекинга и фишинга.

- Семейный — DNS-серверы AdGuard применяются для защиты от рекламы, трекинга и фишинга, с блокировкой «взрослых» сайтов и с активацией безопасного поиска (блокировка поисковых запросов, ведущих на ресурсы с нежелательным содержимым).

Возможно также подключение внешних чёрных списков. Отдельно предусмотрен запрет доступа к различным популярным ресурсам, включая социальные сети, онлайн-кинотеатры, онлайн-игры, новостные агрегаторы и тому подобное. Есть в этом списке и российские ресурсы. Для разных пользователей и их групп можно устанавливать разные правила. Базовая версия сервиса бесплатна. Однако при этом действуют ограничения: поддерживается работа не более чем с пятью устройствами, а количество запросов не должно превышать 300 тысяч в месяц.

Существует три платных подписки: персональная (до 20 устройств), командная (до 200 устройств) и корпоративная (без ограничений). Возможна также установка в локальной сети, в том числе и домашней. Эффективность AdGuard высока, прежде всего это касается блокировки рекламы и разного рода трекеров. Со «взрослыми» ресурсами сервис также справляется неплохо. Но, как показывают тесты, есть проблемы с блокировкой ряда запрещённых в России материалов: AdGuard «пропускает» почти половину запросов на доступ к таким ресурсам, что может вызвать серьёзные проблемы с контролирующими органами, если сервис будет использоваться в образовательных учреждениях.

Впрочем, данная проблема при желании легко решаема. Основные проблемы связаны с оплатой услуг сервиса: через российские платёжные системы произвести её невозможно, что в целом характерно для всех зарубежных сервисов. Кроме того, много весьма чувствительных данных отправляется за рубеж, что может использоваться и для атак на российские учреждения.

Рисунок 3. Панель управления AdGuard DNS

Особенности:

- Гибкие настройки, в т. ч. конфигурирование вручную.

- Возможность просмотра поисковых запросов.

- Наличие бесплатной версии.

- Открытый исходный код.

Подробности — на официальном сайте.

Cisco Umbrella

Данный сервис является одним из старейших: он запущен в июле 2006 года. С 2007 года начала работать блокировка «взрослого» контента. Первоначальное название — OpenDNS. В 2015 году сервис был куплен Cisco и разделён на B2B-версию с названием Cisco Umbrella и B2C-вариант, за которым оставили прежний бренд. Для минимального развёртывания Umbrella достаточно на всех компьютерах компании назначить в качестве DNS-сервера облако Umbrella (или на локальном DNS-сервере прописать внешний DNS Umbrella). Будет обеспечен базовый уровень защиты, что позволяет блокировать фишинговые и заражённые вредоносными программами ресурсы, а также запросы от центров управления ботнетами.

Для блокировки ресурсов требуется установить виртуальный ПАК Umbrella VA. Управление происходит на основе политик (рис. 4). Настройки очень гибки. Возможно настраивать политики фильтрации по сети, хосту или пользователю (при этом последний должен быть подключён к службе каталогов AD). Есть также возможность подключения через Umbrella Roaming Client, которую рекомендуют использовать для удалённых пользователей.

Через клиентское ПО происходят все обращения ко внешним и внутренним ресурсам, при этом на устройство распространяются все корпоративные политики. Однако после ухода Cisco из России работоспособность всей инфраструктуры Umbrella внутри страны остаётся под большим вопросом. Более того, его применение скорее таит в себе угрозу информационной безопасности, так как запросы уходят за рубеж, а само решение теоретически может использоваться для атак на российский бизнес и госучреждения. Плюс ко всему, оплатить стоимость подписок как минимум сложно.

Впрочем, и в лучшие времена ценовая политика Cisco и неповоротливая служба технической поддержки были объектами критики. Что касается B2C-сервиса, то в своей базовой версии он существенно гибче бесплатных публичных ресольверов от Google или «Яндекса». Можно блокировать отдельные сайты, а не целые категории, например разрешить «Одноклассники» и запретить «ВКонтакте».

Рисунок 4. Настройка политик в панели управления Cisco Umbrella

Особенности:

- Гибкость настроек.

- Хорошая интеграция с сетевой инфраструктурой компании.

- Наличие функций защиты удалённых сотрудников.

Подробности — на официальном сайте.

NextDNS

Данный сервис официально был запущен в мае 2020 года. Впрочем, этому предшествовало весьма длительное бета-тестирование, которое широко освещалось в профильных сообществах. Заметно влияние NextDNS на AdGuard, который в нынешнем виде появился на несколько месяцев позже. Впрочем, разработчики AdGuard проделали большую работу над ошибками и устранили значительную часть недоработок NextDNS. Это видно даже по веб-интерфейсу (рис. 5). Основатели компании — французские бизнесмены Ромен Куантепа и Оливье Пуатри. Они называют себя «истинными сторонниками сетевого нейтралитета и конфиденциальности в интернете». По их мнению, незашифрованные обращения к корневым DNS-серверам не соответствуют данным принципам. Ценовая политика близка к той, которой придерживается AdGuard.

Базовая версия бесплатна, но количество устройств и запросов ограничено. Существует три варианта платной подписки: «Pro» (без ограничений по числу устройств, но поддержка только от сообщества), «Business» (до 50 сотрудников) и «Education» (до 250 учащихся). Оплата услуг из России, как и у многих зарубежных сервисов, будет как минимум сложной.

NextDNS может подключаться как облачный сервис. Также предусмотрена работа в качестве внешнего DNS-сервера во многих популярных моделях сетевого оборудования. Поставляется и как приложение для Android, iOS, Windows, macOS и Chrome OS. Функциональность их идентична. По эффективности NextDNS серьёзно уступает лидерам. Это касается всех аспектов его работы, от блокировки рекламы до качества фильтрации нежелательного контента.

Также стоит иметь в виду, что авторы по принципиальным соображениям не блокируют контент, который запрещён властями разных стран. Эти задачи приходится решать вручную. Стоимость подписки на платные версии при этом не ниже, чем у конкурентов.

Рисунок 5. Веб-интерфейс NextDNS

Особенности:

- Гибкие настройки, в т. ч. конфигурирование вручную.

- Возможность просмотра поисковых запросов.

- Наличие бесплатной версии.

Подробности — на официальном сайте.

Rejector

Данный сервис был представлен в 2009 году. Разработчики не скрывали, что его создание было «нашим ответом на появление OpenDNS». Целью его было ускорить отклик сайтов и облегчить доступ в интернет для неопытных пользователей. На них, например, была ориентирована функция коррекции неправильного ввода адресов. Как и другие аналогичные сервисы, блокирует фишинговые и заражённые сайты. Для работы с сервисом достаточно прописать его адреса в качестве DNS-серверов (рис. 6).

В момент запуска база сервиса насчитывала лишь около 500 тысяч доменов, разделённых на 44 категории. Однако с помощью сообщества пользователей она быстро пополнялась. Было предусмотрено пять предустановленных групп доступа: «безопасная», «офисная», «детская», «без блокировок» и «индивидуальная», с выбором категорий вручную. Также разработчики предусмотрели ручное пополнение как чёрных списков, так и белых. При этом сервис ориентировался на российских пользователей и российскую регуляторику. Инфраструктура также находится в России.

Вместе с тем, к сожалению, всё конечно. Судя по официальному сайту, развитие сервиса остановилось в 2011 году, а в 2017 году окончательно прекратила своё существование компания, которая его разрабатывала. Какое-то время развитие по инерции продолжалось силами пользовательского сообщества, но к настоящему времени оно также прекратилось.

Результат закономерен: в качестве средства контроля доступа этот сервис практически бесполезен. Любой опасный или вредный ресурс будет пропущен, если он появился после того, как сервис оказался заброшен и работа по пополнению баз прекратилась. Плюс ко всему, у Rejector остался лишь один работающий сервер, в итоге и производительность может оставлять желать лучшего. Хотя есть возможность установить Rejector локально или внутри сети и формировать базы вручную, это требует значительных ресурсов и будет под силу далеко не каждой организации. Так что данный сервис представляет лишь исторический интерес.

Рисунок 6. Настройка Windows для использования Rejector

Особенности:

- Бесплатен.

- Возможна локальная установка.

Подробности — на официальном сайте.

SkyDNS

Сервис существует с 2011 года. Один из крупнейших поставщиков облачных сервисов в России. Среди его пользователей — интернет-провайдеры, школы, библиотеки, компании и госучреждения. Вся инфраструктура сервиса находится в России, равно как и все собираемые данные и статистика. Может работать как публичный DNS-ресольвер, а при задействовании соответствующих опций в настройках — выполнять функцию защиты от основных угроз (ботнеты, фишинговые сайты, ресурсы распространяющие вирусы, подмена DNS, майнеры и т. д.).

Также возможна блокировка ресурсов по разным критериям: не относящиеся к выполнению прямых служебных обязанностей, со «взрослым» контентом, подпадающие под требования законодательства для детских и образовательных учреждений и др. При этом перечень блокируемых ресурсов (рис. 7) полностью соответствует требованиям российского законодательства. Как утверждается, SkyDNS является единственным на рынке сервисом, который позволяет «из коробки» пройти проверку прокуратуры на соответствие требованиям для образовательных учреждений. Возможно устанавливать разные настройки доступа к разным категориям интернет-ресурсов для разных пользователей и подразделений.

При этом неодинаковые уровни настроек могут устанавливаться и по времени: более строгие — в рабочее, менее строгие — в нерабочее (например, до и после начала рабочего дня, в обеденный перерыв). В целом параметры SkyDNS сочетают простоту с гибкостью. Имеется подробное руководство, на сайте также выложены видеоинструкции по базовой настройке.

Крайне полезными для многих категорий пользователей, как корпоративных, так и частных, являются функции направленные на экономию трафика лимитированных соединений (мобильных, спутниковых). Как показывает реальная практика внедрений, экономия только за счёт блокировки «тяжёлого» контента, например видео, составляет до 75 %.

Следует также отметить функцию защиты корпоративных сетей интернета вещей (IoT). В итоге IoT-инфраструктура будет изолирована от вмешательства извне. В основе DNS-фильтрации SkyDNS лежит собственная база категорированных сайтов. Она актуализируется ежедневно. Категоризация SkyDNS построена на целом ряде источников: собственные алгоритмы выявления вредоносных интернет-ресурсов, данные из запросов пользователей SkyDNS, ферма поисковых роботов (краулеров), ручная категоризация и сторонние источники данных.

Может поставляться в виде облачного сервиса или как приложение-агент для Windows, Linux и Android. Сервис интегрируется в интернет-маршрутизаторы и точки доступа Wi-Fi, причём предназначенные как для домашних пользователей, так и для бизнеса (комплект SkyDNS K).

Рисунок 7. Настройка блокировки ресурсов в панели управления SkyDNS

Особенности:

- Высокая скорость разрешения доменных имён в России.

- Простота использования, детальные инструкции.

- Техническая поддержка на русском языке для всех категорий пользователей.

- Высокая скорость актуализации базы сайтов.

- Полное соответствие требованиям российского законодательства.

Подробности — на официальном сайте.

Сравнение DNS-сервисов

Ниже приведена таблица, в которой DNS-сервисы с функцией контентной фильтрации сравниваются по ключевым характеристикам: наличие бесплатной версии, защита от майнинга, блокировка отдельных страниц, фильтрация ресурсов по категориям и др.

Таблица 1. Сравнение ключевых характеристик DNS-сервисов, имеющих функцию контентной фильтрации

Выводы

Данные продукты в нынешних условиях оказались весьма востребованными. Но надо иметь в виду, что даже лучшие из этих сервисов не смогут защитить сеть или отдельный компьютер от заражения вредоносными программами и не гарантируют того, что кто-то не попадёт на фишинговый ресурс. Это лишь часть, хотя и весьма важная, комплексной системы защиты.

Для просмотра ссылки необходимо нажать

Вход или Регистрация