Интересную тактику злоумышленники начали использовать в атаках на iPhone.

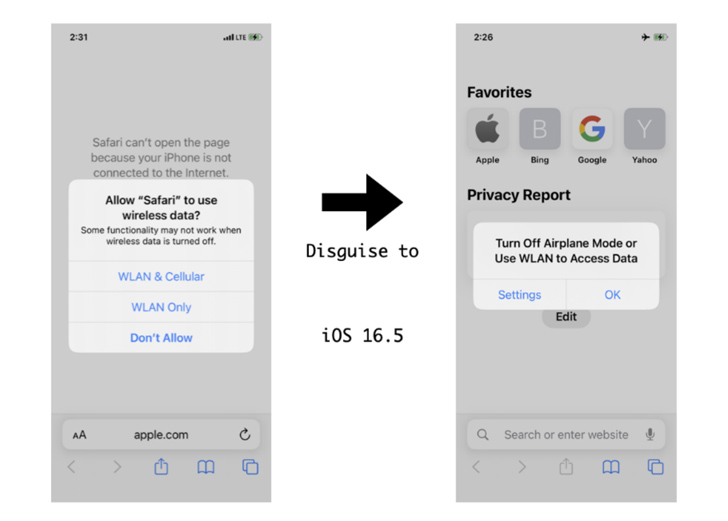

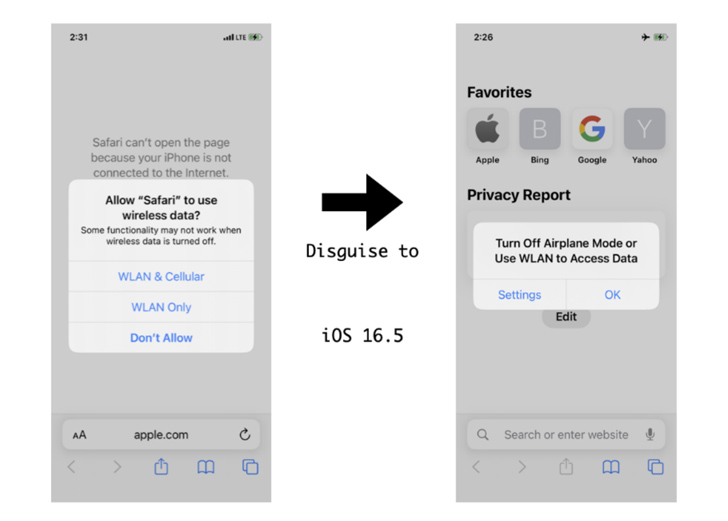

Чтобы ввести жертву в заблуждение, атакующие задействуют фейковый авиарежим на смартфонах под управлением iOS 16. Таким образом, пользователь думает, что его устройство отключено от Сети, хотя на самом деле вредоносное приложение киберпреступников может спокойно функционировать в онлайн-режиме. Этот метод нужен прежде всего для закрепления на устройстве, перед этим атакующий должен использовать эксплойт для взлома девайса.

«Вредонос модифицирует пользовательский интерфейс так, что владелец смартфона видит включённый авиарежим. На деле же программа закрывает доступ в Сеть всем приложения, кроме себя», — описывают новую технику специалисты компании Jamf Threat Labs.

Тактика злоумышленников позволяет им скачивать дополнительные пейлоады на iPhone. Демон CommCenter используется для блокировки доступа отдельных приложений к сотовым данным и маскировки под авиарежим. Перехваченная функция позволяет видоизменить окно, которое выводит система. Анализ CommCenter также выявил SQL-базу, которая задействуется для записи состояния доступа к сотовых данных у каждого приложения (так называемый идентификатор пакета).

Если программе запрещён такой доступ, должно передаваться значение «8». При этом другим процессам, не связанным с приложениями (тому же бэкдору или трояну), доступ в интернет не перекрывается.

Чтобы ввести жертву в заблуждение, атакующие задействуют фейковый авиарежим на смартфонах под управлением iOS 16. Таким образом, пользователь думает, что его устройство отключено от Сети, хотя на самом деле вредоносное приложение киберпреступников может спокойно функционировать в онлайн-режиме. Этот метод нужен прежде всего для закрепления на устройстве, перед этим атакующий должен использовать эксплойт для взлома девайса.

«Вредонос модифицирует пользовательский интерфейс так, что владелец смартфона видит включённый авиарежим. На деле же программа закрывает доступ в Сеть всем приложения, кроме себя», — описывают новую технику специалисты компании Jamf Threat Labs.

«Когда пользователь включает авиарежим, сетевой интерфейс pdp_ip0 (сотовые данные) больше не отображает IP-адреса ipv4/ipv6. Подключение к Сети через сотового оператора становится невозможным на уровне юзера».

Тактика злоумышленников позволяет им скачивать дополнительные пейлоады на iPhone. Демон CommCenter используется для блокировки доступа отдельных приложений к сотовым данным и маскировки под авиарежим. Перехваченная функция позволяет видоизменить окно, которое выводит система. Анализ CommCenter также выявил SQL-базу, которая задействуется для записи состояния доступа к сотовых данных у каждого приложения (так называемый идентификатор пакета).

Если программе запрещён такой доступ, должно передаваться значение «8». При этом другим процессам, не связанным с приложениями (тому же бэкдору или трояну), доступ в интернет не перекрывается.

Для просмотра ссылки необходимо нажать

Вход или Регистрация