Эксплойт EvilVideo позволял распространять вирусы.

Исследователи компании ESET обнаружили эксплойт нулевого дня, нацеленный на Telegram для Android. Эксплойт под названием EvilVideo появился в продаже на подпольном форуме 6 июня 2024 года. Злоумышленники использовали эту уязвимость для распространения вредоносных файлов через каналы, группы и чаты Telegram, маскируя их под мультимедийные файлы.

Специалисты смогли получить пример эксплойта, что позволило провести его анализ и сообщить о проблеме в Telegram 26 июня. Обновление, исправляющее уязвимость, было выпущено 11 июля 2024 года в версиях Telegram 10.14.5 и выше.

Уязвимость позволяла злоумышленникам отправлять вредоносные файлы, которые выглядели как видеоролики, в незащищенных версиях Telegram для Android (10.14.4 и старше). Эксплойт был найден на подпольном форуме, где продавец демонстрировал его работу в публичном Telegram-канале. Это позволило исследователям получить вредоносный файл и протестировать его.

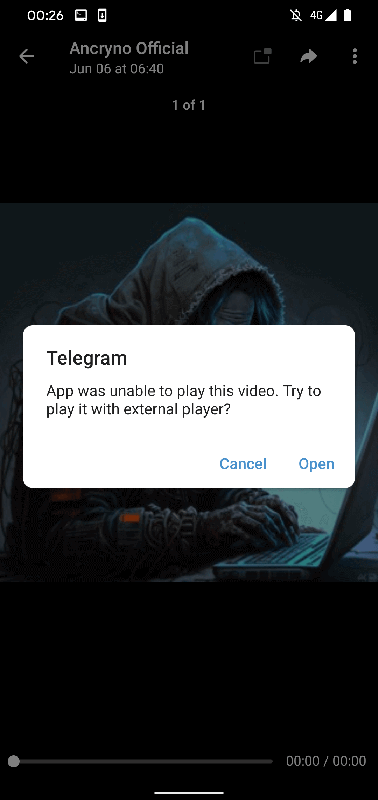

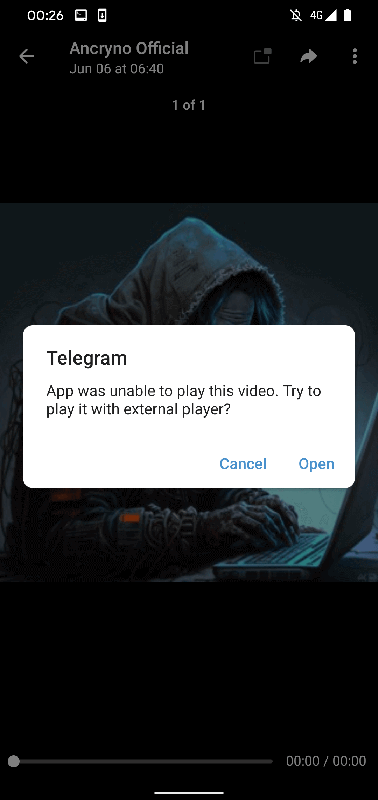

Анализ показал, что эксплойт использовал возможность создавать вредоносные файлы, которые отображались как мультимедийные предварительные просмотры. При попытке воспроизвести такое "видео" Telegram сообщал, что не может воспроизвести файл и предлагал использовать внешний плеер. При нажатии кнопки "Открыть" пользователю предлагалось установить вредоносное приложение, замаскированное под плеер.

Telegram исправил уязвимость в версии 10.14.5. Теперь предварительный просмотр мультимедийных файлов корректно отображает, что файл является приложением, а не видео.

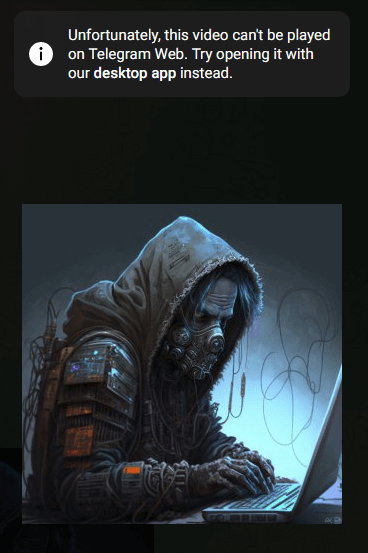

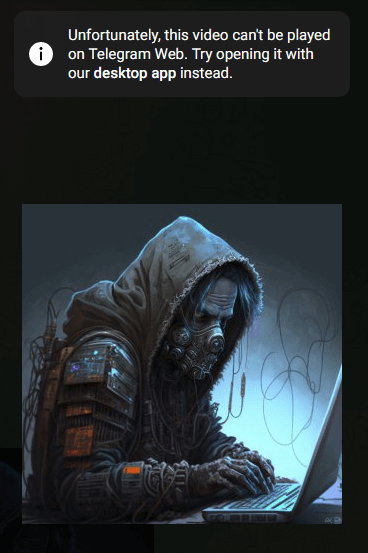

Эксплойт был протестирован на веб-версии и настольном клиенте Telegram для Windows, но он не сработал. В обоих случаях файл был распознан как мультимедийный и не представлял угрозы.

Также выяснилось, что продавец эксплойта предлагал услугу криптора для Android, делающего вредоносные файлы незаметными для антивирусов. Эта услуга рекламировалась на том же подпольном форуме с января 2024 года.

После обнаружения уязвимости и сообщения о ней в Telegram, проблема была устранена. Пользователям рекомендуется обновить приложение до последней версии для защиты от потенциальных угроз.

Исследователи компании ESET обнаружили эксплойт нулевого дня, нацеленный на Telegram для Android. Эксплойт под названием EvilVideo появился в продаже на подпольном форуме 6 июня 2024 года. Злоумышленники использовали эту уязвимость для распространения вредоносных файлов через каналы, группы и чаты Telegram, маскируя их под мультимедийные файлы.

Специалисты смогли получить пример эксплойта, что позволило провести его анализ и сообщить о проблеме в Telegram 26 июня. Обновление, исправляющее уязвимость, было выпущено 11 июля 2024 года в версиях Telegram 10.14.5 и выше.

Уязвимость позволяла злоумышленникам отправлять вредоносные файлы, которые выглядели как видеоролики, в незащищенных версиях Telegram для Android (10.14.4 и старше). Эксплойт был найден на подпольном форуме, где продавец демонстрировал его работу в публичном Telegram-канале. Это позволило исследователям получить вредоносный файл и протестировать его.

Анализ показал, что эксплойт использовал возможность создавать вредоносные файлы, которые отображались как мультимедийные предварительные просмотры. При попытке воспроизвести такое "видео" Telegram сообщал, что не может воспроизвести файл и предлагал использовать внешний плеер. При нажатии кнопки "Открыть" пользователю предлагалось установить вредоносное приложение, замаскированное под плеер.

Telegram исправил уязвимость в версии 10.14.5. Теперь предварительный просмотр мультимедийных файлов корректно отображает, что файл является приложением, а не видео.

Эксплойт был протестирован на веб-версии и настольном клиенте Telegram для Windows, но он не сработал. В обоих случаях файл был распознан как мультимедийный и не представлял угрозы.

Также выяснилось, что продавец эксплойта предлагал услугу криптора для Android, делающего вредоносные файлы незаметными для антивирусов. Эта услуга рекламировалась на том же подпольном форуме с января 2024 года.

После обнаружения уязвимости и сообщения о ней в Telegram, проблема была устранена. Пользователям рекомендуется обновить приложение до последней версии для защиты от потенциальных угроз.

Для просмотра ссылки необходимо нажать

Вход или Регистрация