Специалисты обнаружили новый вид атаки, которая незаметно проникает на компьютеры жертв.

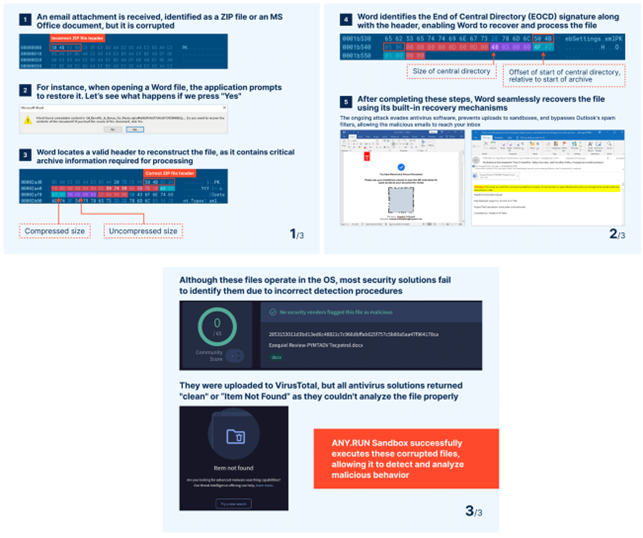

Специалисты ANY.RUN обнаружили новую 0Day-атаку, которая позволяет злоумышленникам обойти антивирусные программы, спам-фильтры Outlook и инструменты анализа файлов в песочницах. Вредоносные письма с зараженными вложениями беспрепятственно достигают почтовых ящиков пользователей.

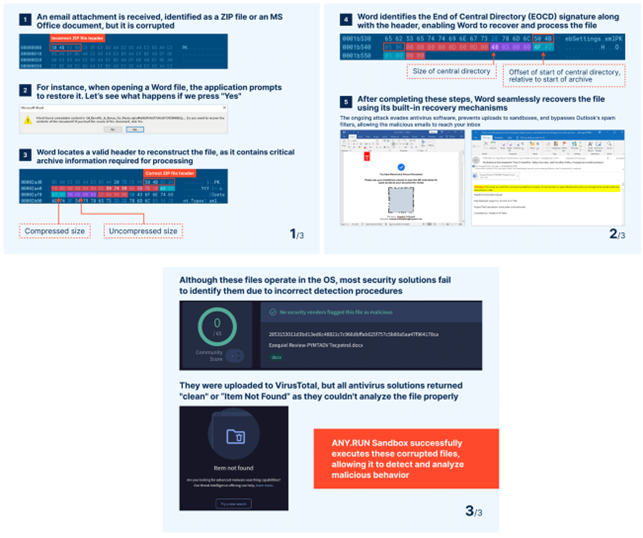

Хакеры умышленно повреждают файлы, чтобы скрыть их тип и затруднить обнаружение средствами безопасности. Большинство решений не могут корректно проанализировать такие файлы, что делает их невидимыми для традиционных средств защиты.

Поврежденные файлы успешно запускаются в операционных системах и взаимодействуют с Microsoft Word или WinRAR благодаря встроенным механизмам восстановления, которые позволяют файлам открываться без явных ошибок, несмотря на их поврежденную структуру.

Анализ таких файлов часто показывает, что они определяются как архивы ZIP или документы MS Office. Средства безопасности пытаются извлечь содержимое архивов, игнорируя их исходную структуру. Если внутри архивов не обнаруживается файлов, процесс сканирования не начинается.

Вредоносная активность была зафиксирована еще в августе, и с тех пор атака продолжается. Поврежденные файлы активируются только при открытии в специальных программах в режиме восстановления, что хакеры используют для обхода защитных систем.

ANY.RUN подчеркивает необходимость использования интерактивных песочниц для анализа подобных угроз. Исследование команды показало, что многие антивирусы оценивают файлы как безопасные или не обнаруживают их вовсе, что подтверждает необходимость совершенствования методов киберзащиты.

Подробнее:

Специалисты ANY.RUN обнаружили новую 0Day-атаку, которая позволяет злоумышленникам обойти антивирусные программы, спам-фильтры Outlook и инструменты анализа файлов в песочницах. Вредоносные письма с зараженными вложениями беспрепятственно достигают почтовых ящиков пользователей.

Хакеры умышленно повреждают файлы, чтобы скрыть их тип и затруднить обнаружение средствами безопасности. Большинство решений не могут корректно проанализировать такие файлы, что делает их невидимыми для традиционных средств защиты.

( ANYRUN )

Поврежденные файлы успешно запускаются в операционных системах и взаимодействуют с Microsoft Word или WinRAR благодаря встроенным механизмам восстановления, которые позволяют файлам открываться без явных ошибок, несмотря на их поврежденную структуру.

Анализ таких файлов часто показывает, что они определяются как архивы ZIP или документы MS Office. Средства безопасности пытаются извлечь содержимое архивов, игнорируя их исходную структуру. Если внутри архивов не обнаруживается файлов, процесс сканирования не начинается.

Вредоносная активность была зафиксирована еще в августе, и с тех пор атака продолжается. Поврежденные файлы активируются только при открытии в специальных программах в режиме восстановления, что хакеры используют для обхода защитных систем.

ANY.RUN подчеркивает необходимость использования интерактивных песочниц для анализа подобных угроз. Исследование команды показало, что многие антивирусы оценивают файлы как безопасные или не обнаруживают их вовсе, что подтверждает необходимость совершенствования методов киберзащиты.

Подробнее:

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Для просмотра ссылки необходимо нажать

Вход или Регистрация